第230天:流量分析篇&内网隧道工具类&版本标记&字符特征&FRP&NPS&reGeorg&Venom

第230天:流量分析篇&内网隧道工具类&版本标记&字符特征&FRP&NPS&reGeorg&Venom

Yatming的博客FRP

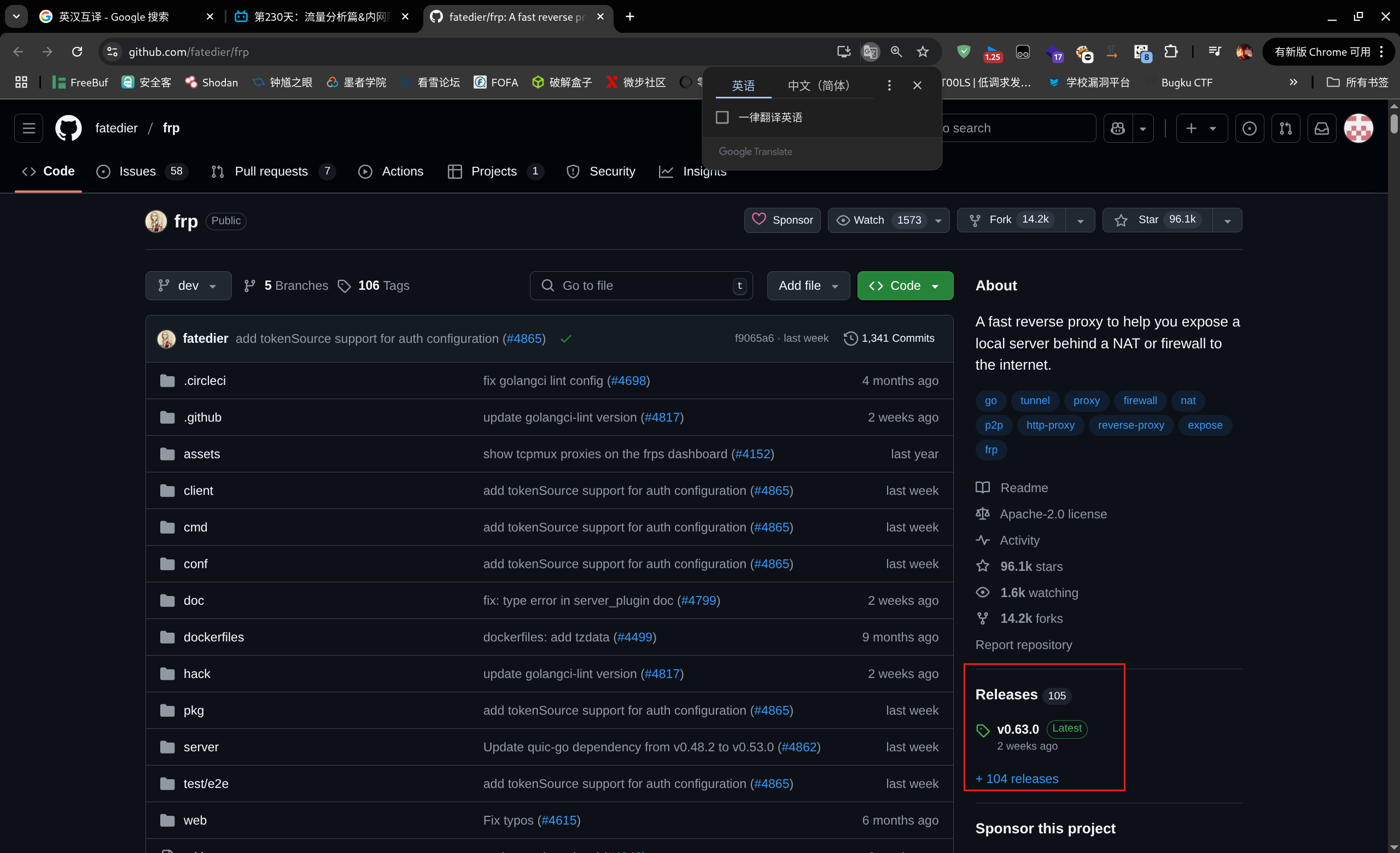

到我这个时间点最新版已经是0.63版本了

1 | 项目地址:https://github.com/fatedier/frp |

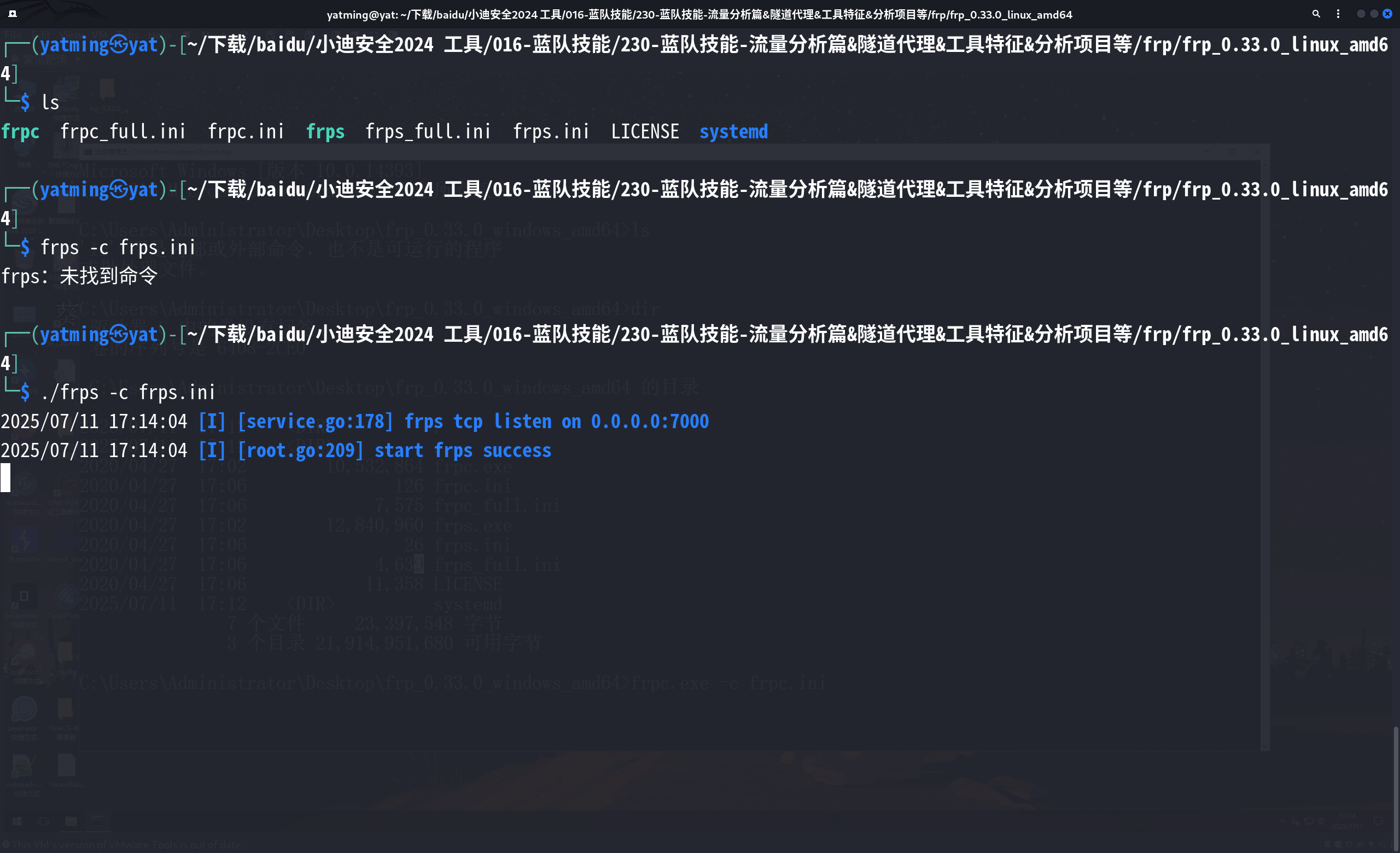

服务端

这里的意思就是监听本地的7000端口,这个端口是在frps.ini里面进行配置

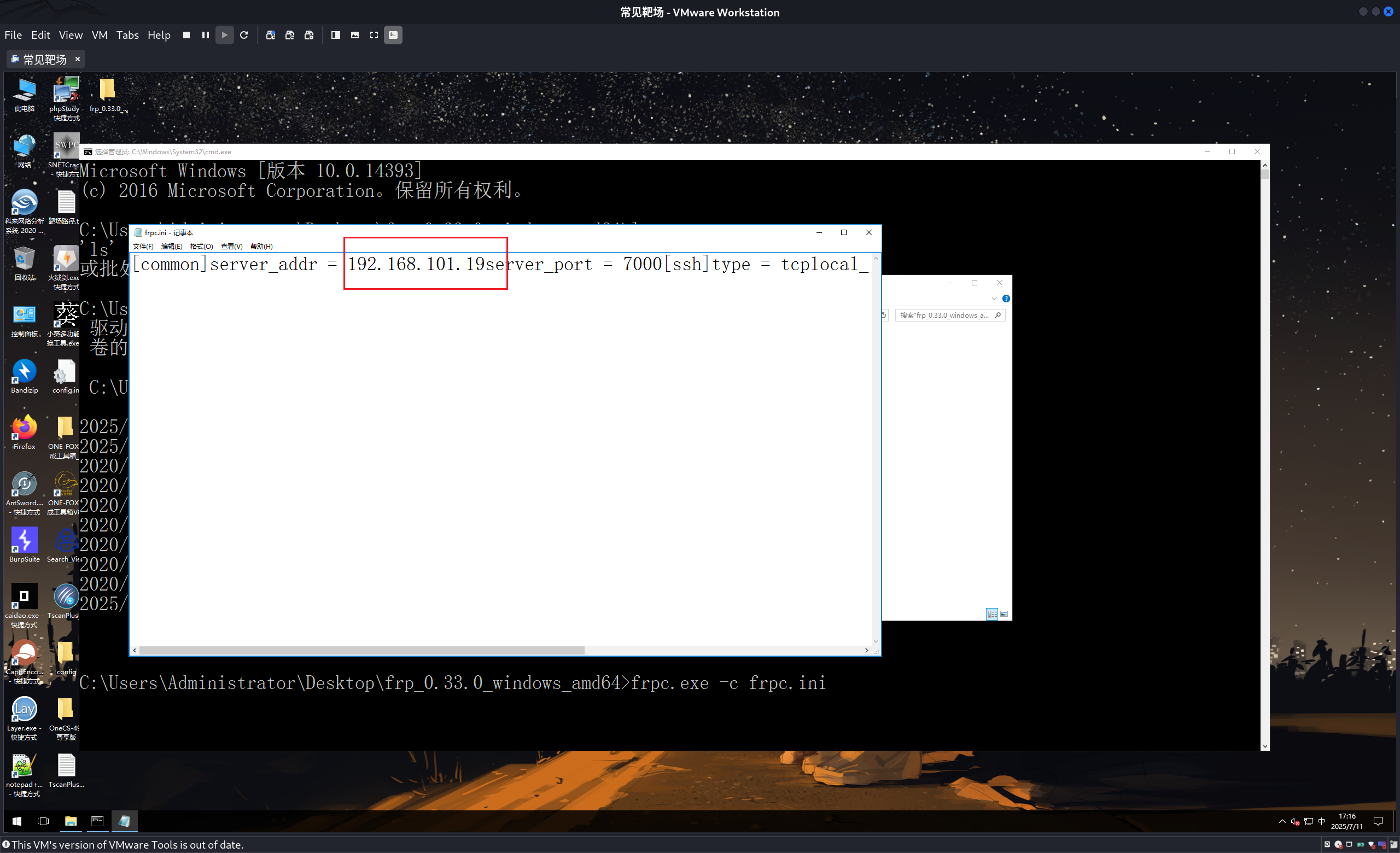

客户端

这里服务端是linux,那么就使用linux的版本,客户端我这里是windows那么就需要使用windows的版本,客户端也是需要配置一个frpc.ini的配置文件,里面的内容指向的就是服务器的IP地址。

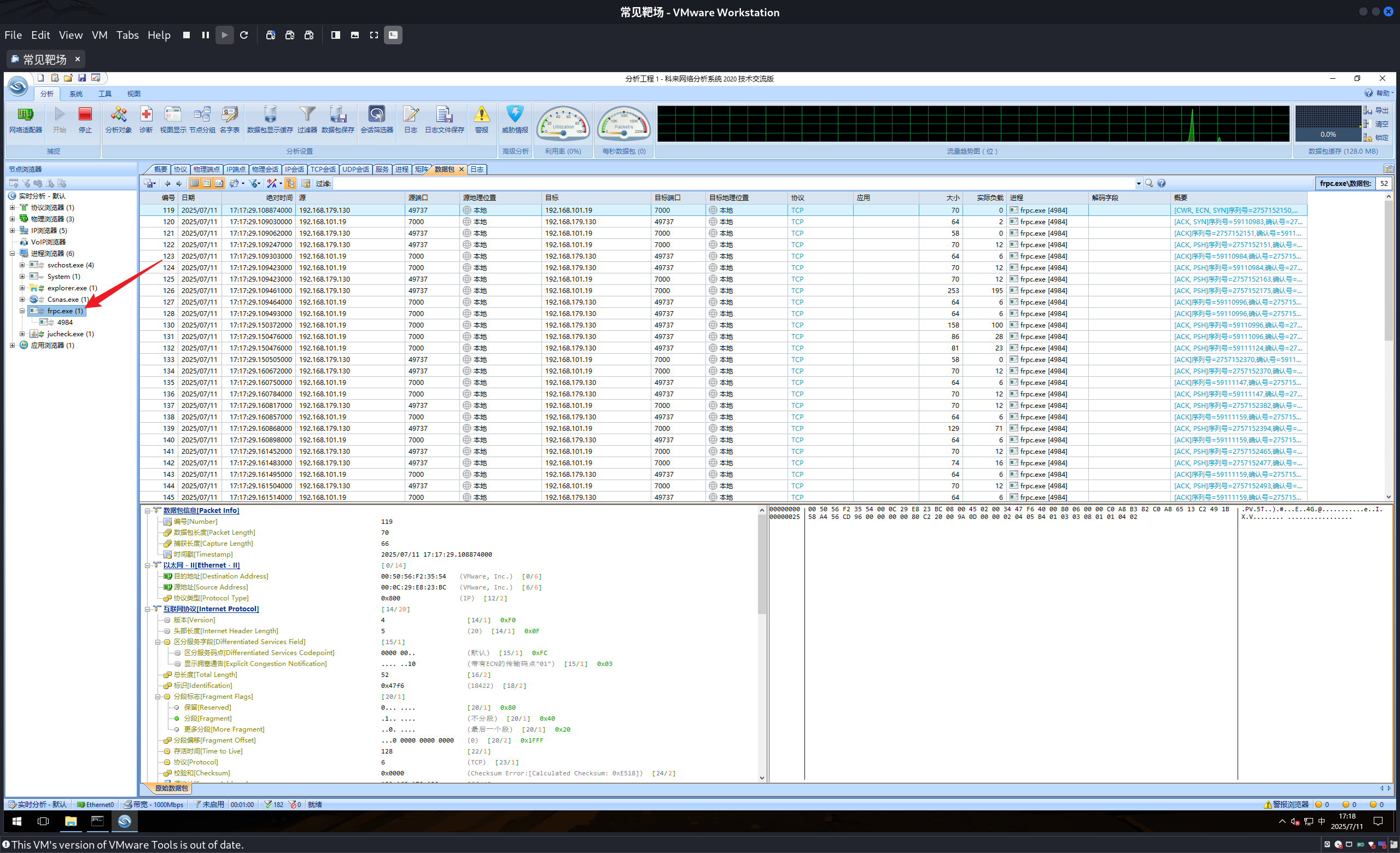

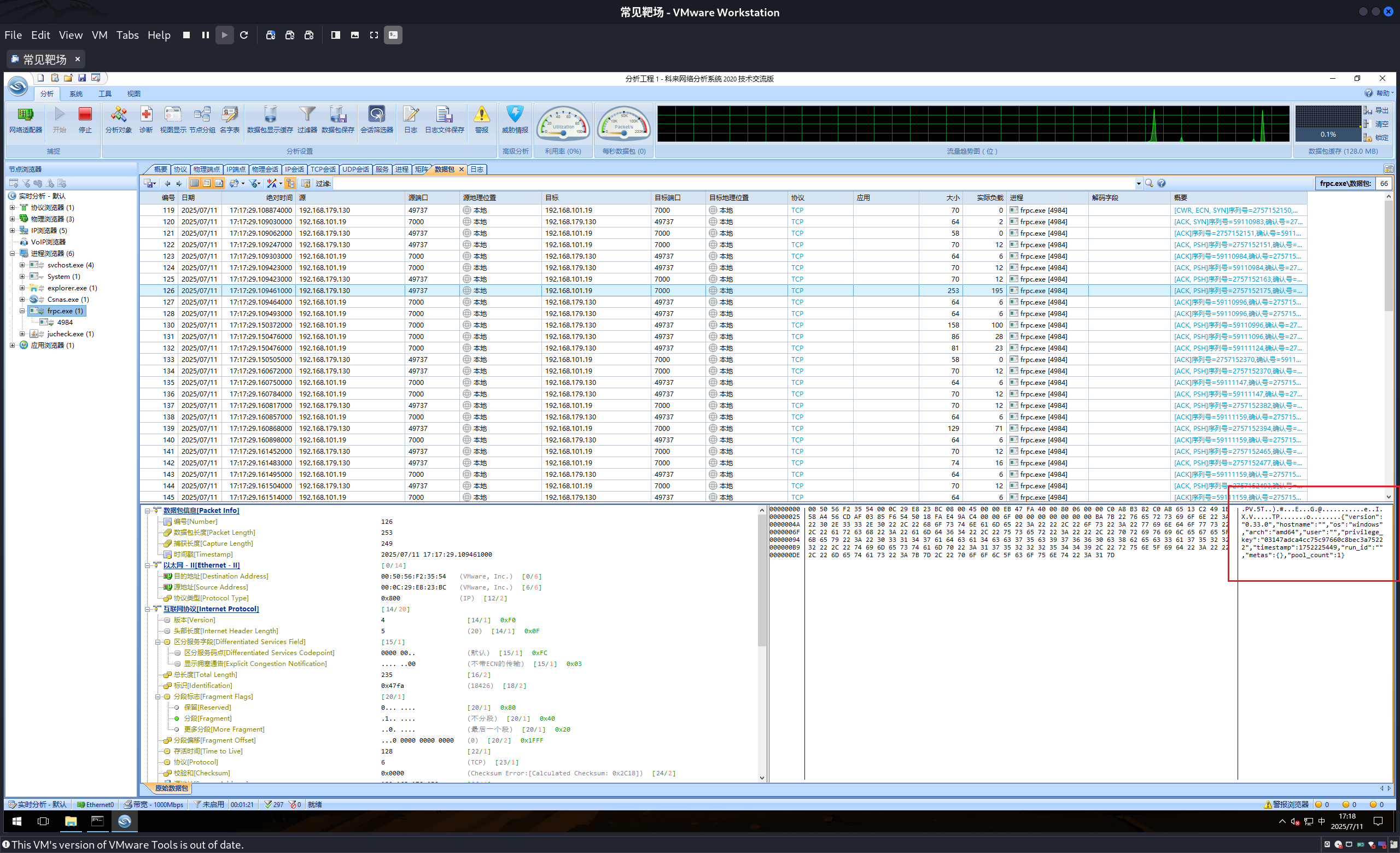

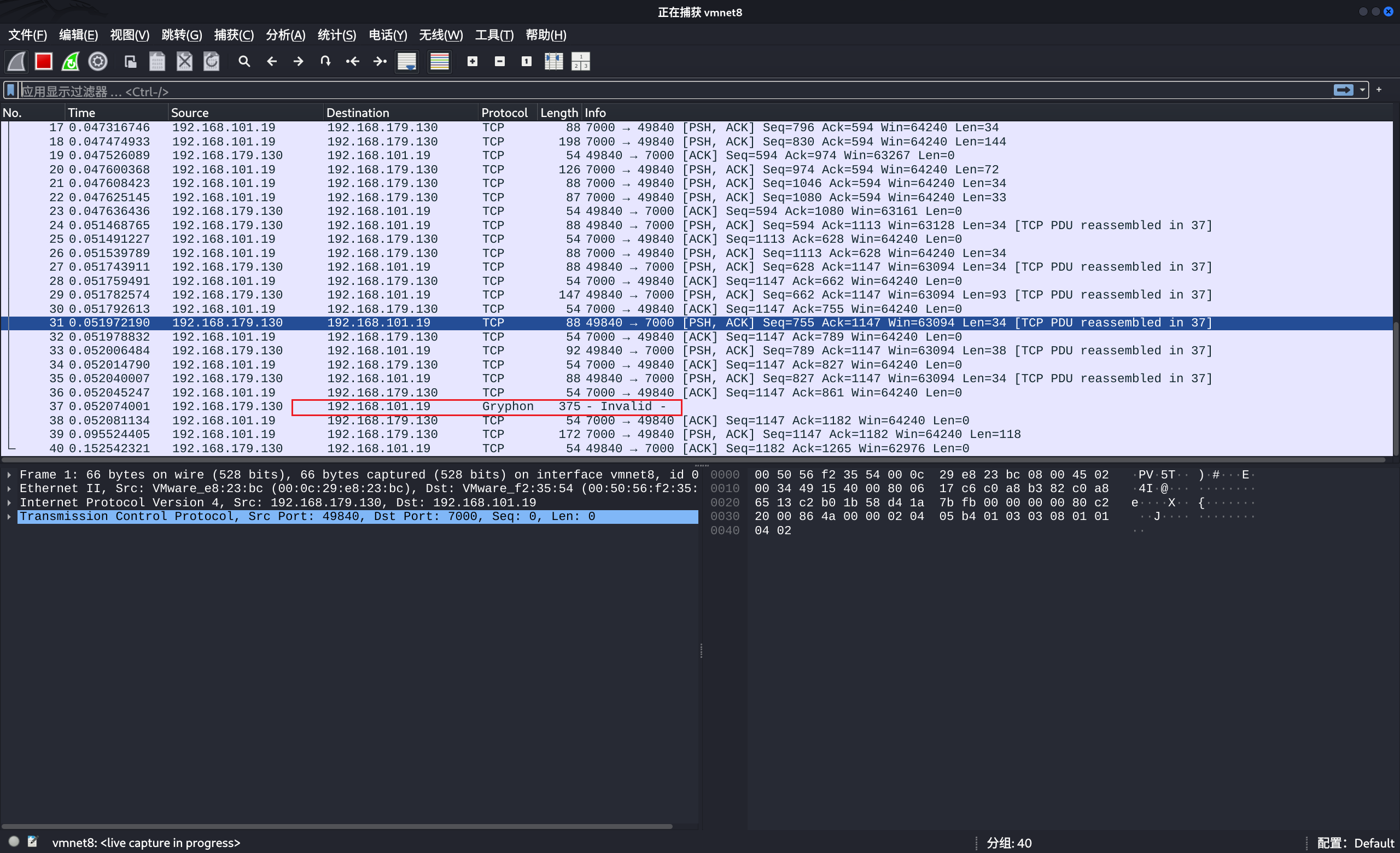

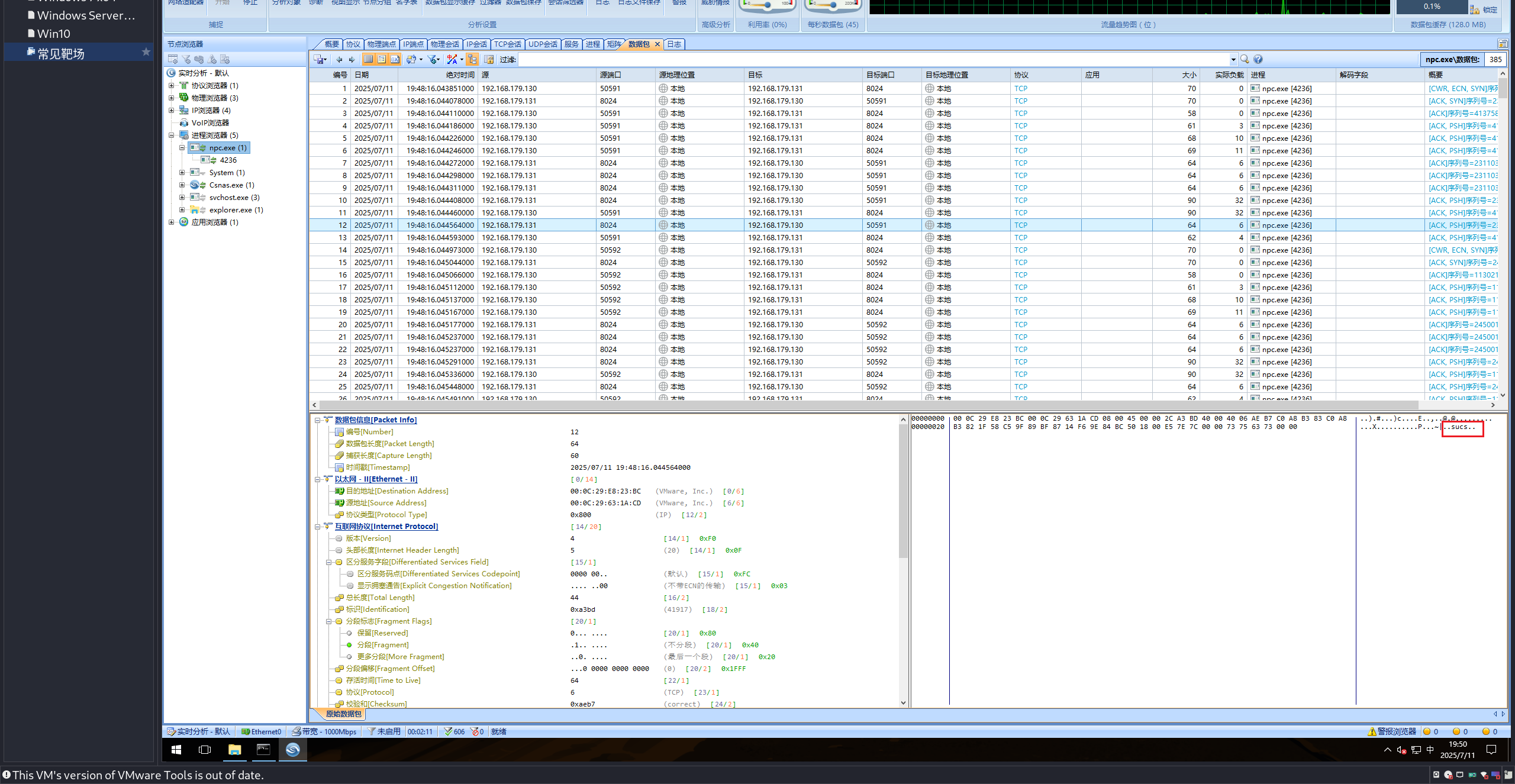

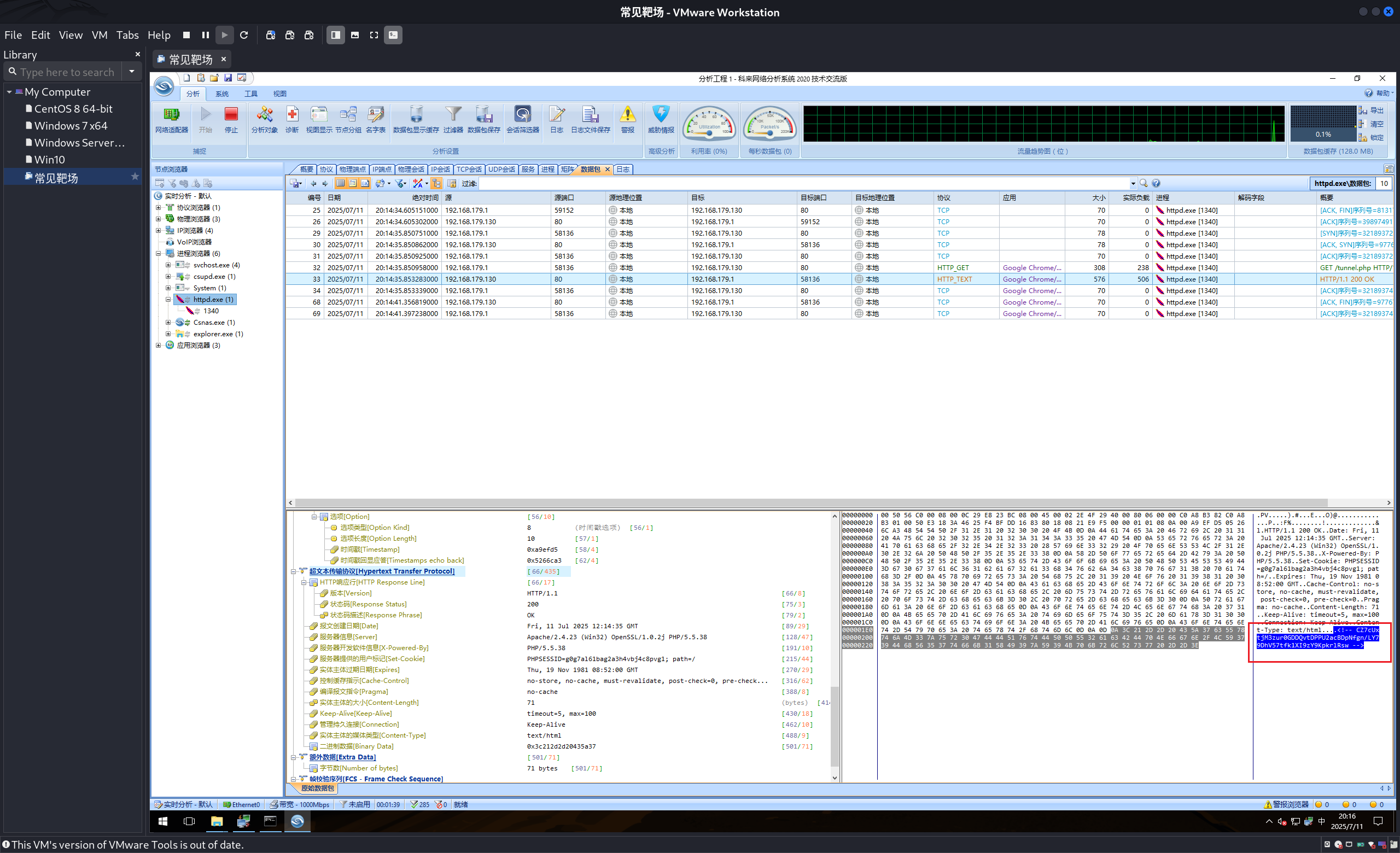

建立连接之后使用科来进行分析

0.33

可以看到这种数据包比较大的里面会带有一个版本号。

1 | {"version":"0.33.0","hostname":"","os":"windows","arch":"amd64","user":"","privilege_key":"03147adca4cc75c97660c8bec3a75222","timestamp":1752225449,"run_id":"","metas":{},"pool_count":1} |

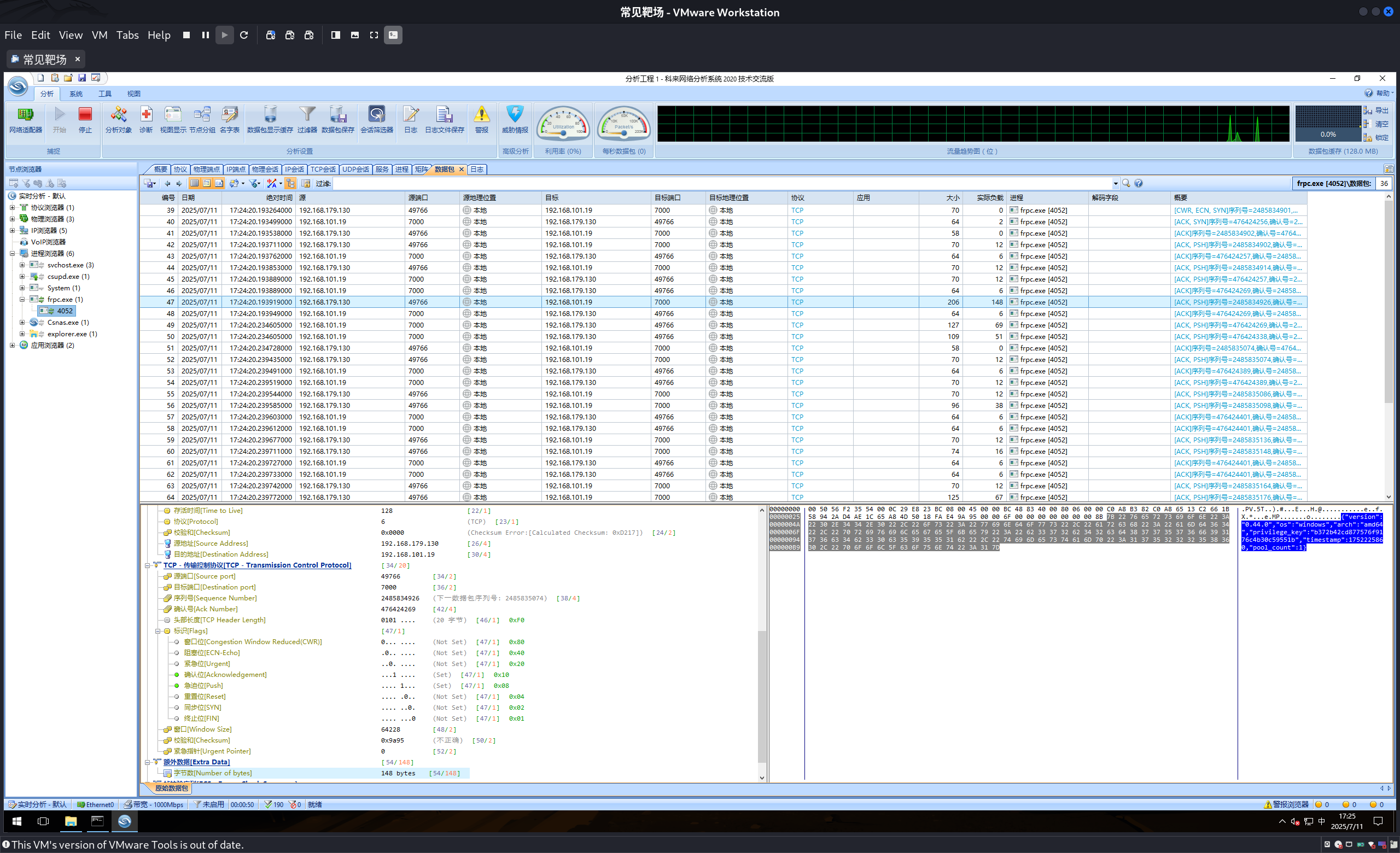

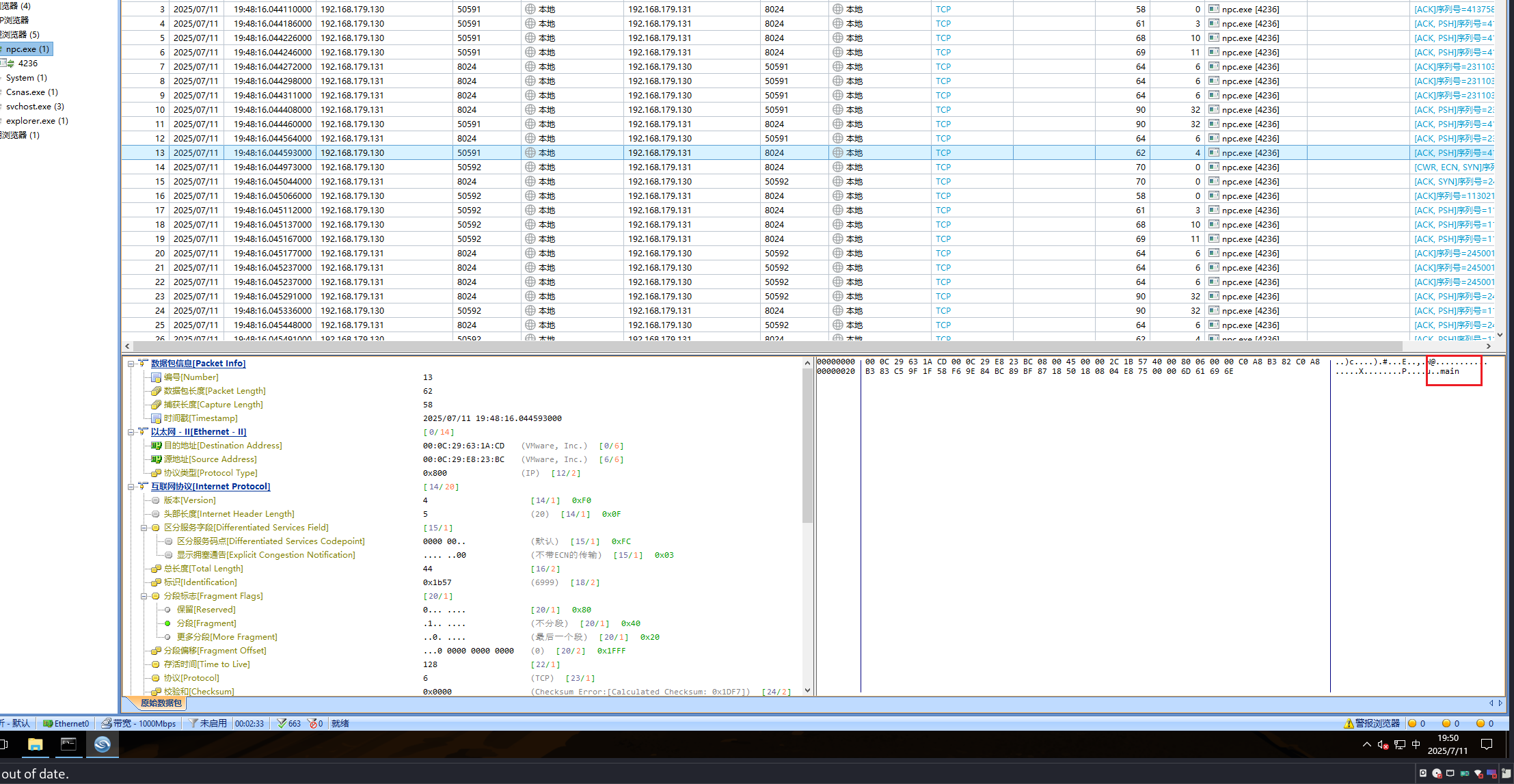

0.44

1 | {"version":"0.44.0","os":"windows","arch":"amd64","privilege_key":"b372b42cd877576f9176c4b30c59551b","timestamp":1752225860,"pool_count":1} |

同样是比较大的数据包中会有这个特征,但是相对于0.33来说这个特征又少了一些东西。

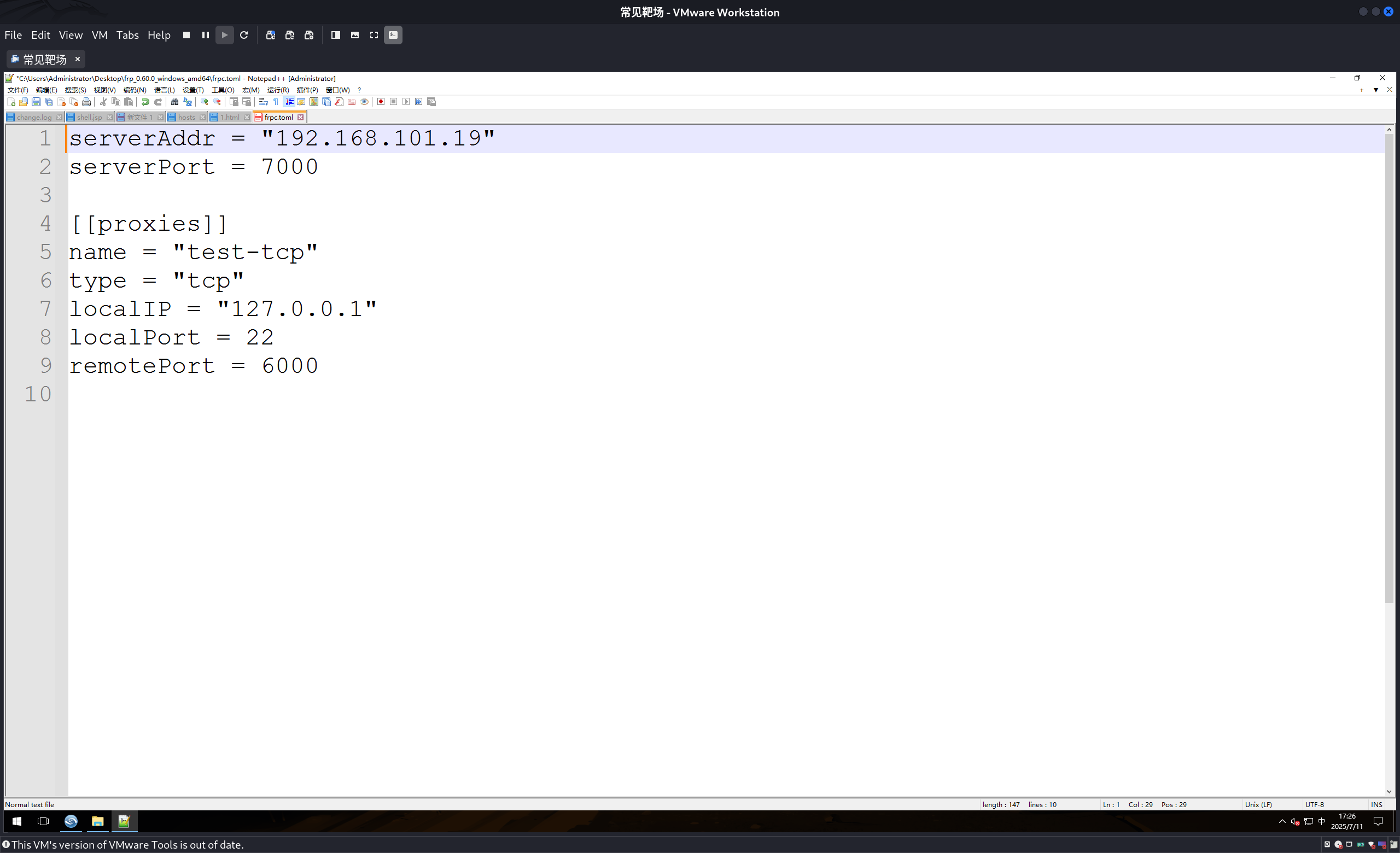

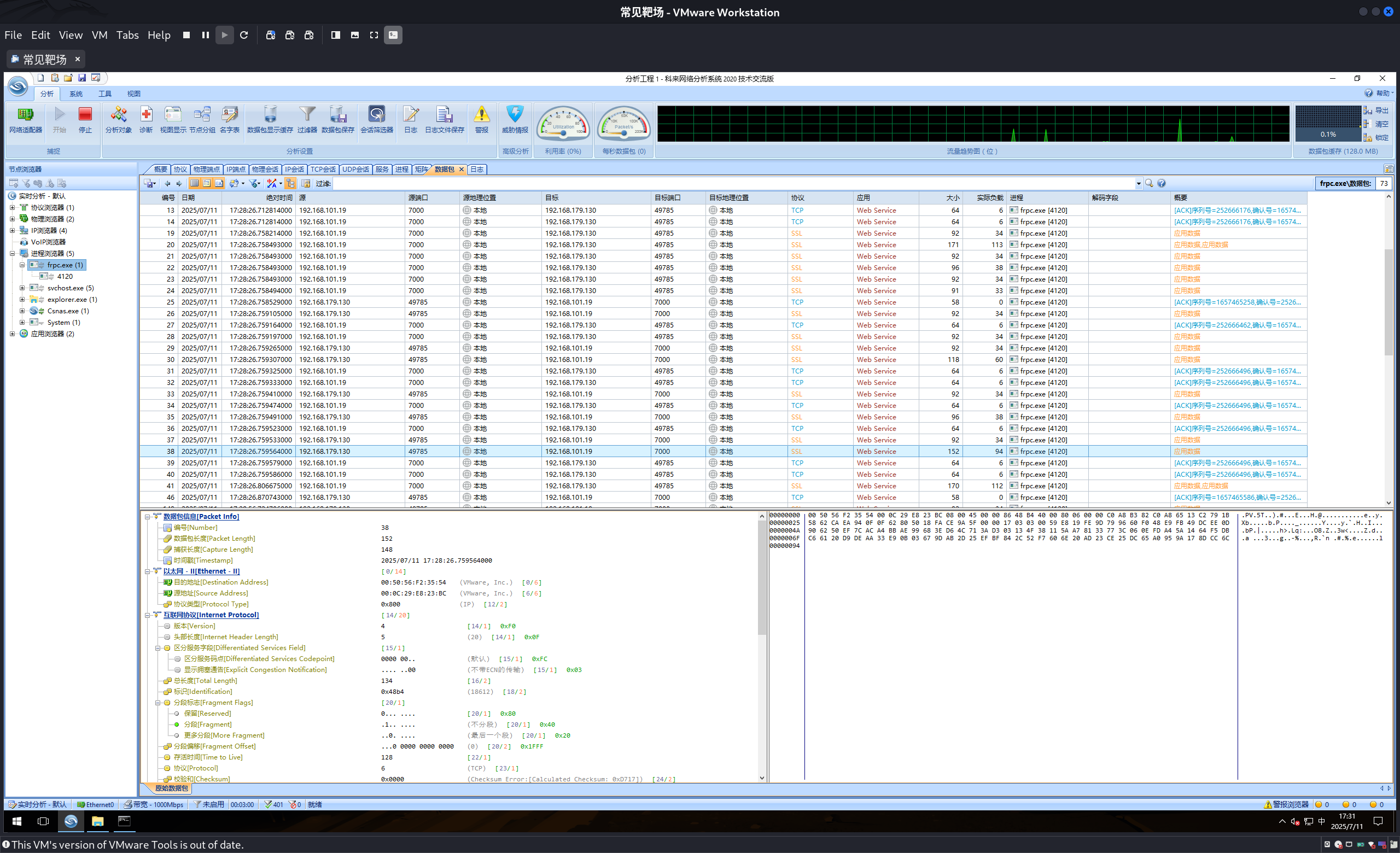

0.60

这个版本的配置文件的后缀不一样,但是内容是差不多的,所以还是将服务器ip地址改一下就行。

发现在0.6的这个版本已经没有这个版本号了。

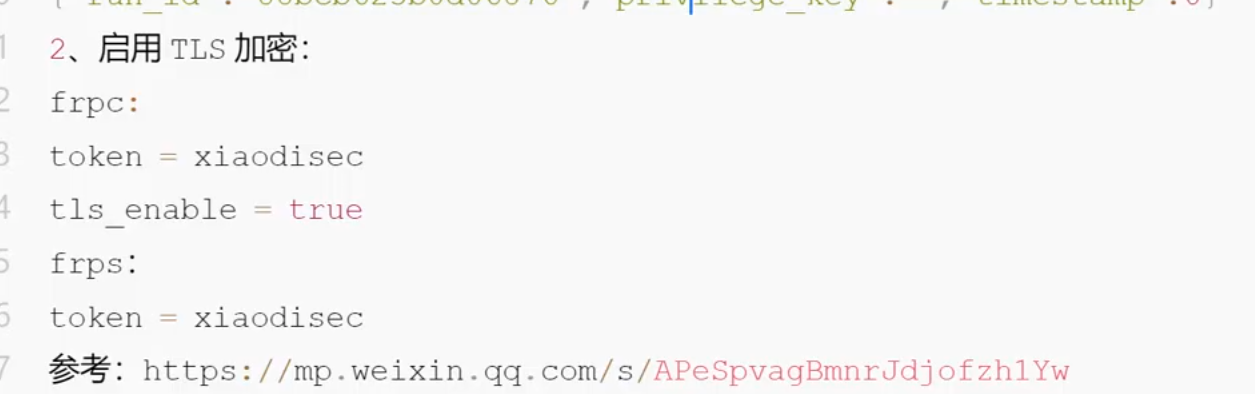

同时低版本如果启用的TLS加密,同样没有版本号这个特征。

1 | 添加tls和加密压缩后的frp在通信过程已经没有了版本信息和会话信息,不过在建立连接的过程启动tl前,客户端携带"0x17",请求服务端后续有"Gryphon"协议,"Gryphon"协议为工控协议,用于车用通讯协议 |

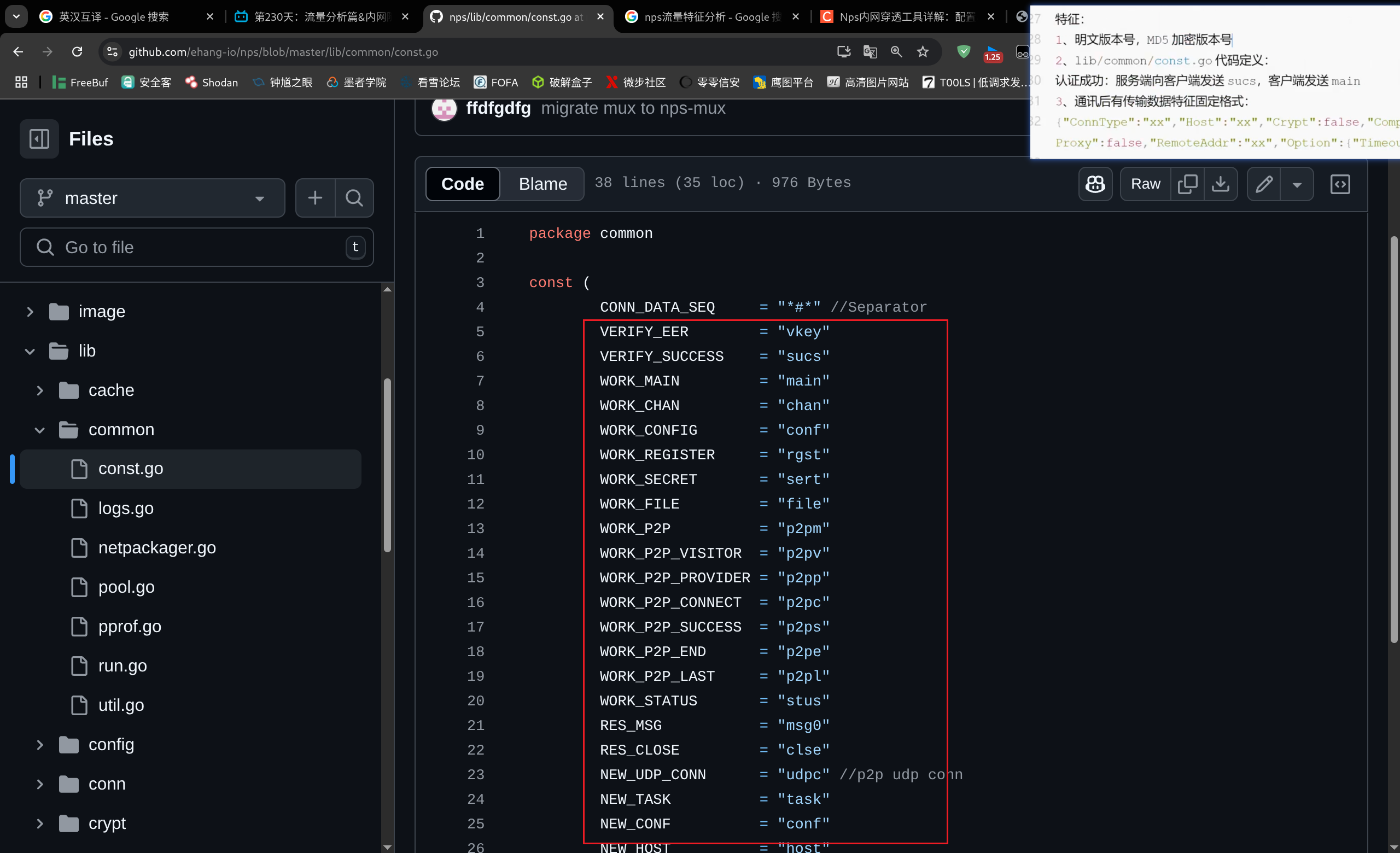

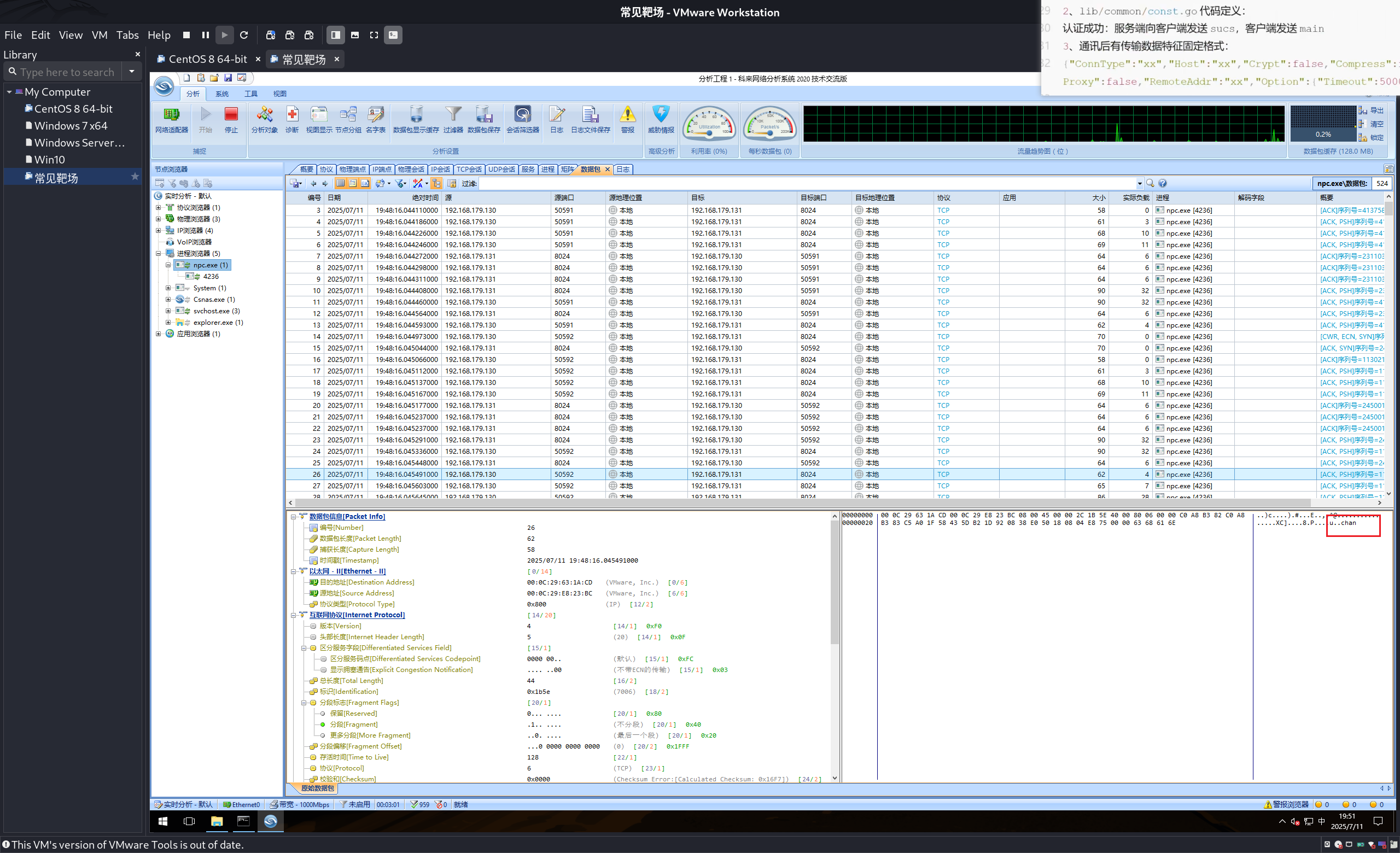

NPS

项目地址:https://github.com/ehang-io/nps

不一样的状态会有对应的字符返回:

1 | lib/common/const.go #代码定义 |

1 | 服务端启动: |

版本号

我这里没有找到这串数据。

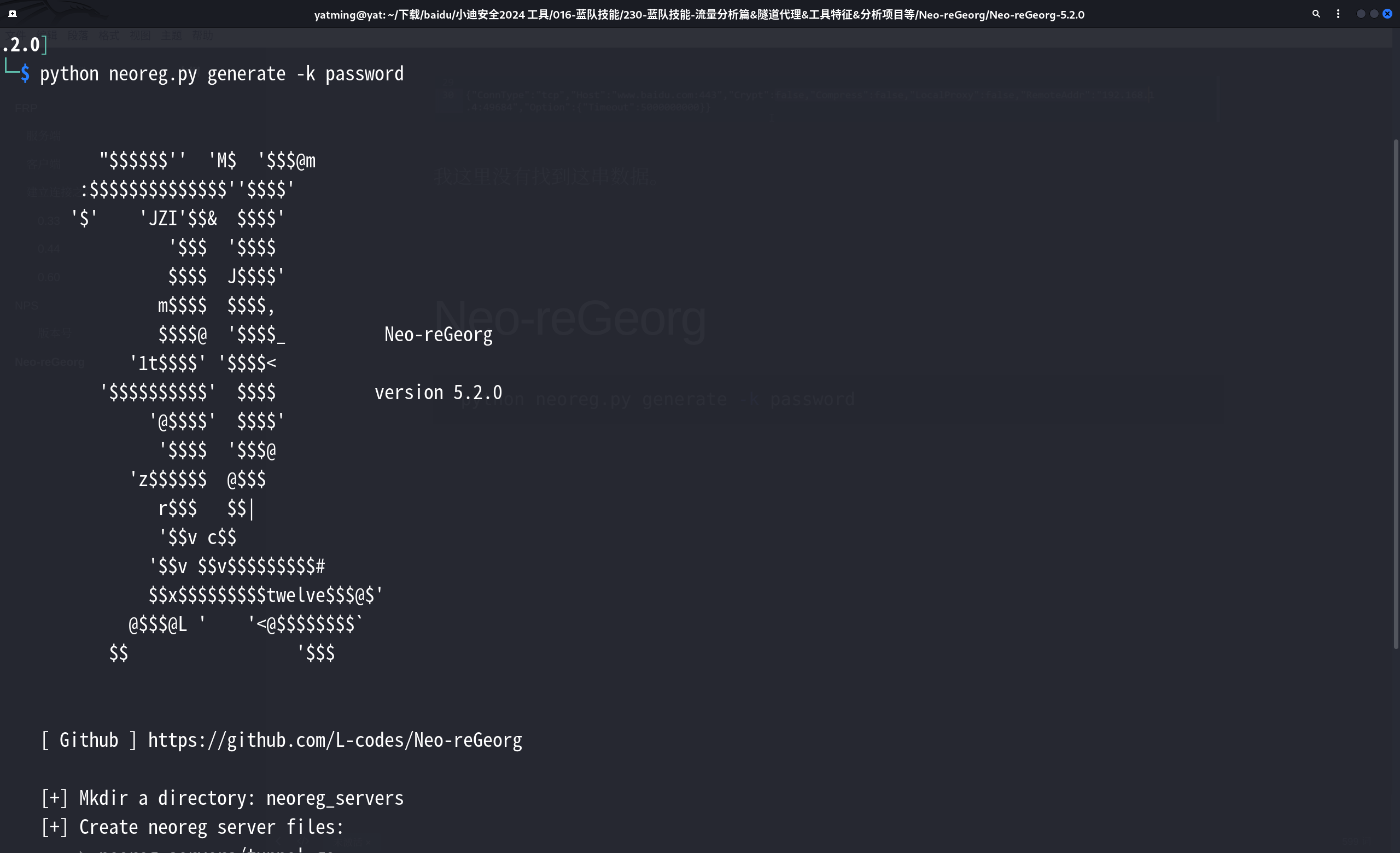

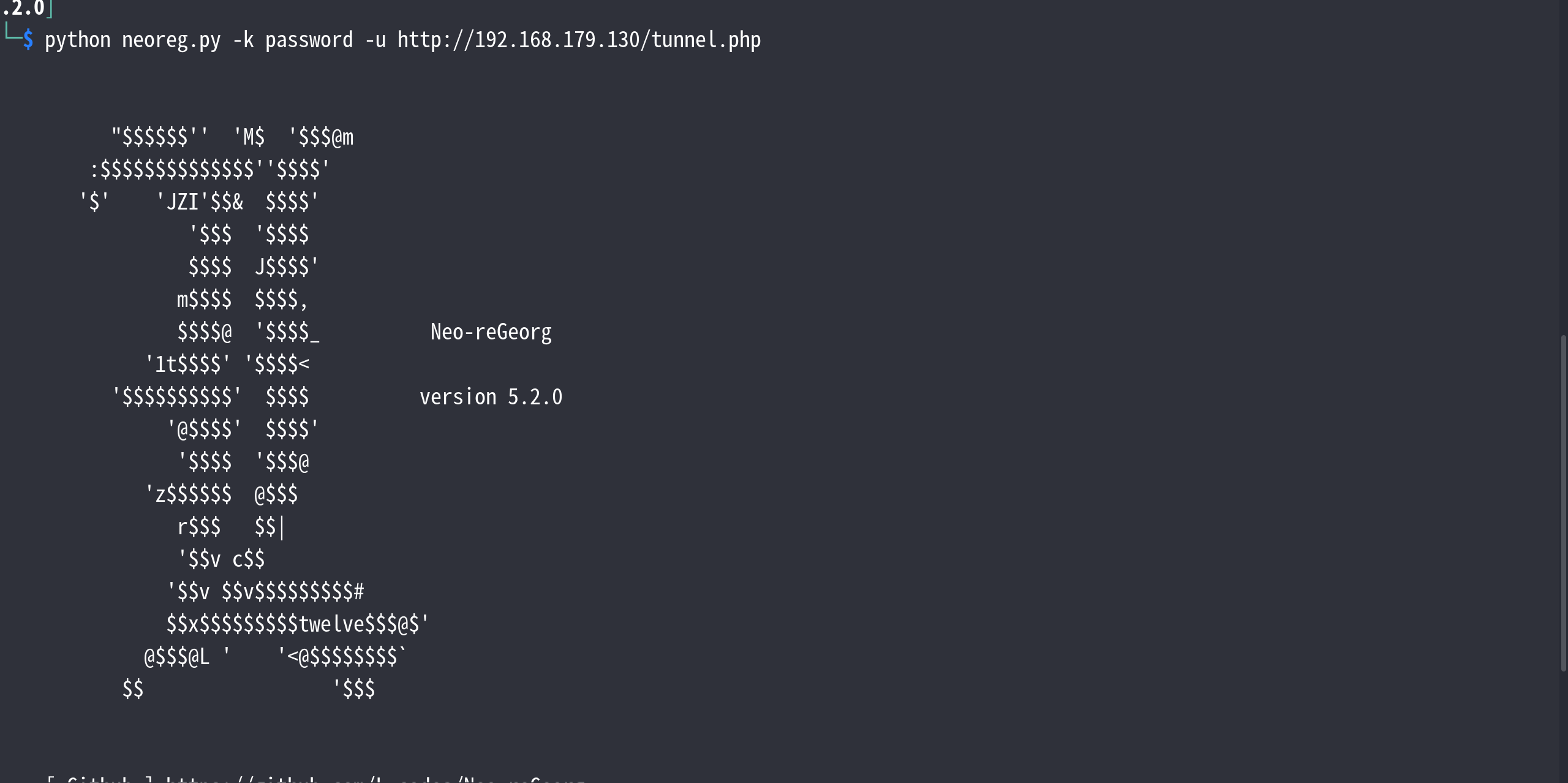

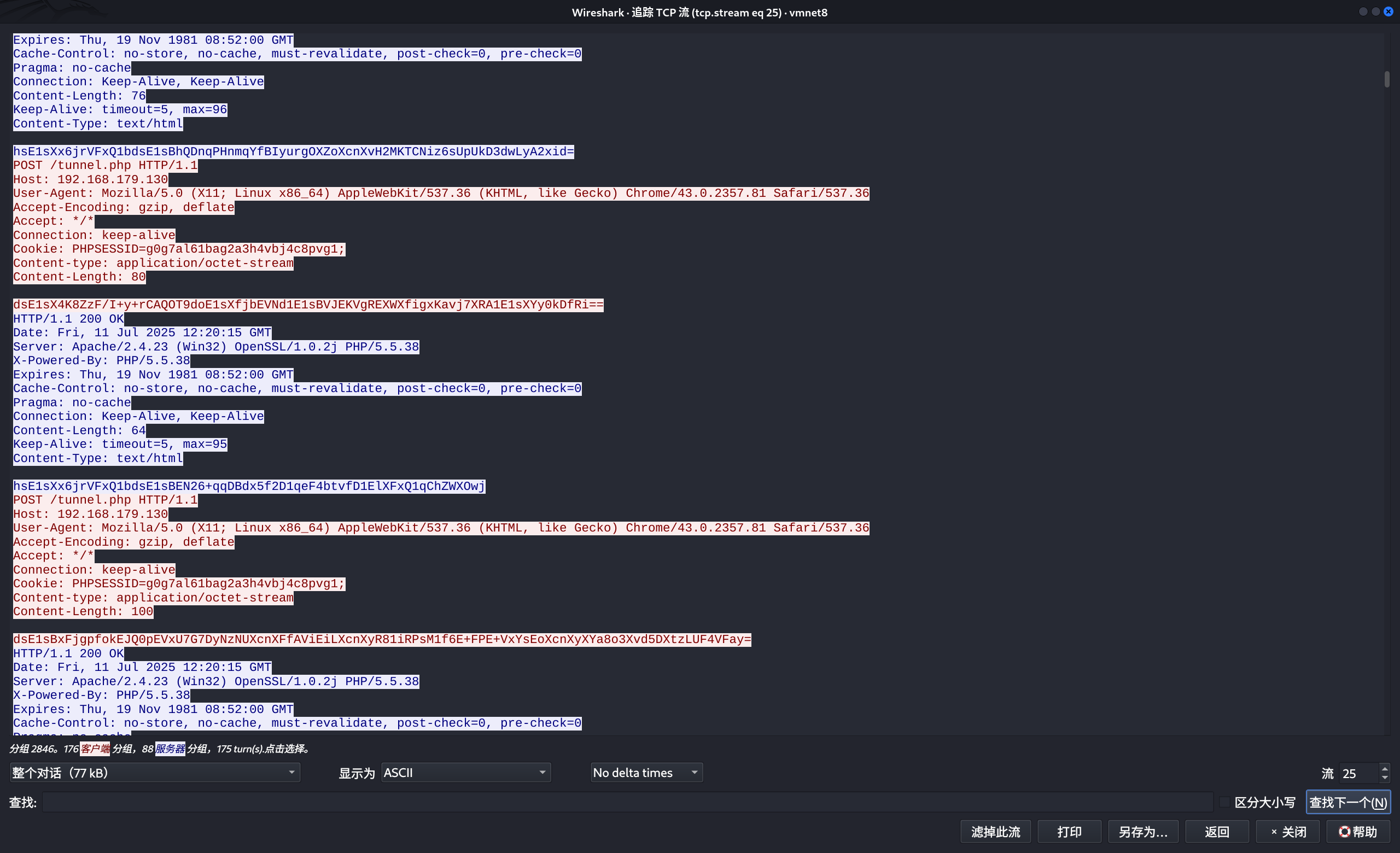

Neo-reGeorg

1 | 项目地址:https://github.com/ehang-io/nps/tree/master |

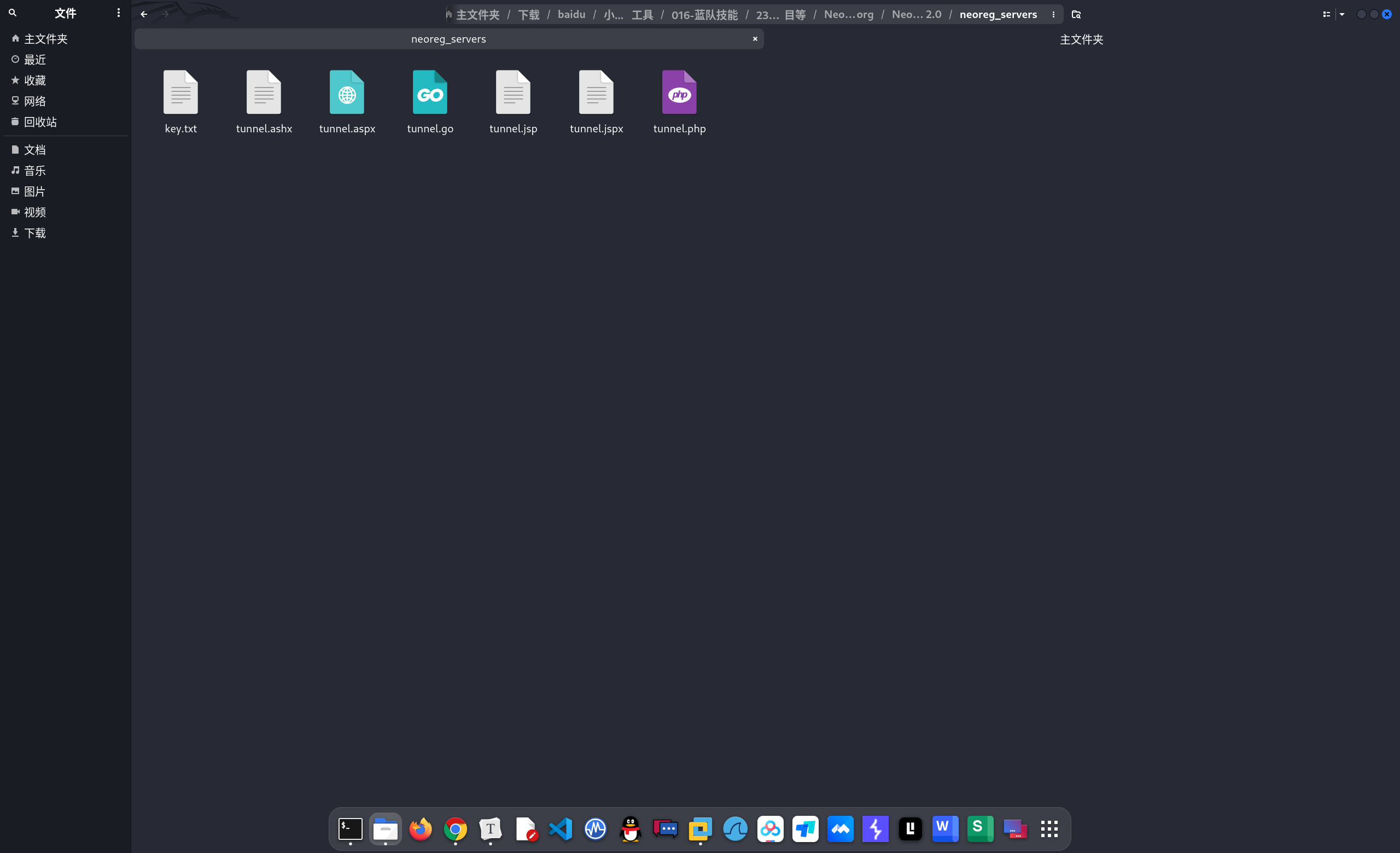

然后他就会在neoreg_servers生成脚本文件:

然后在上传到客户机上,然后看看是否访问正常,我这里使用的是php的环境,所以这里使用的同样也是php的脚本。

访问是没有问题的。

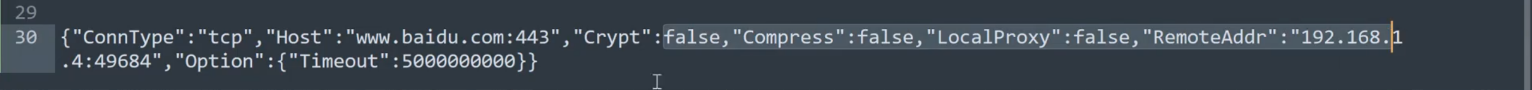

然后在连接上传的这个脚本:

1 | python neoreg.py -k password -u http://192.168.179.130/tunnel.php |

第一个特征—返回包中有html的注释

格式固定

我这里格式固定了,但是返回包中没有那个注释。

1 | 总结: |

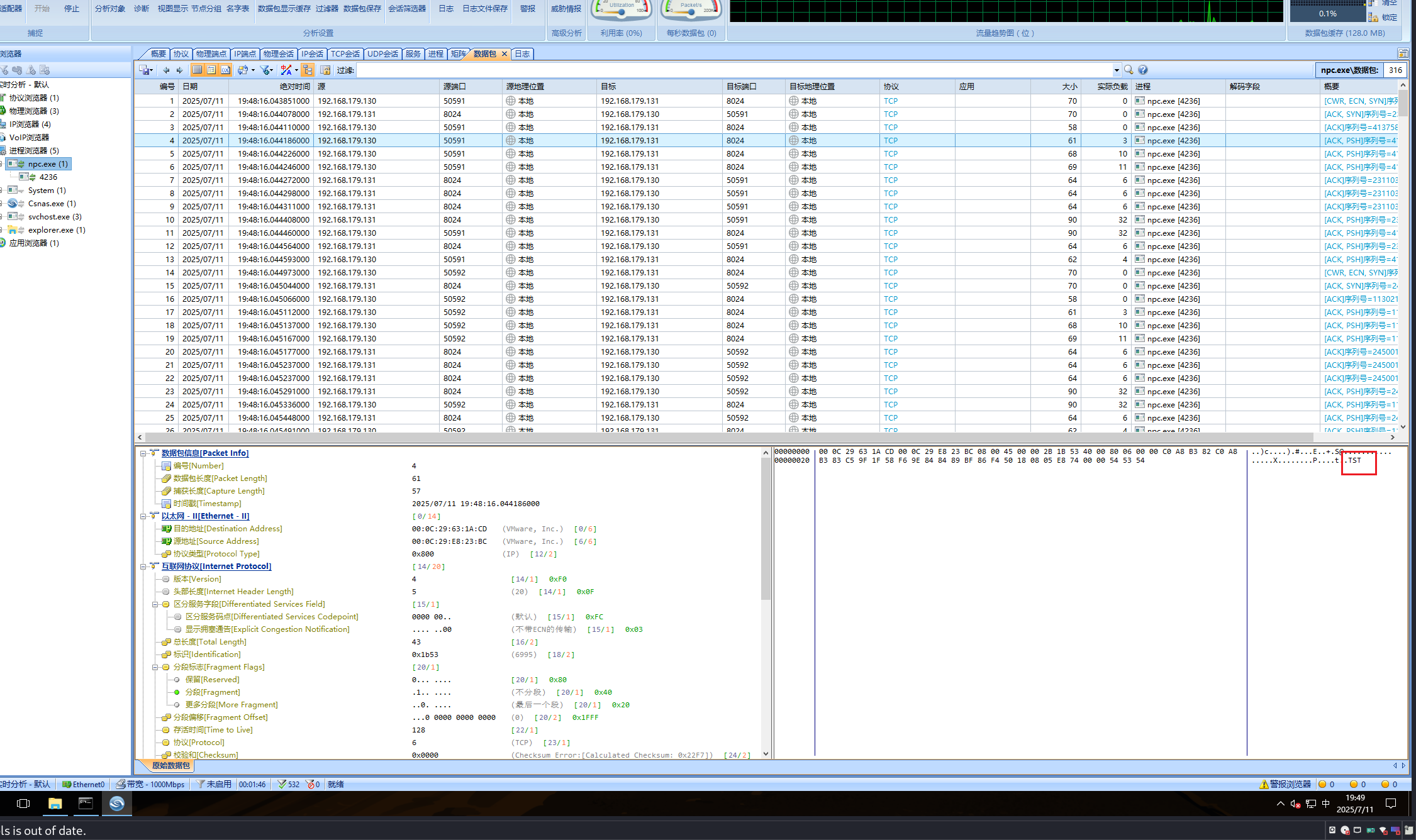

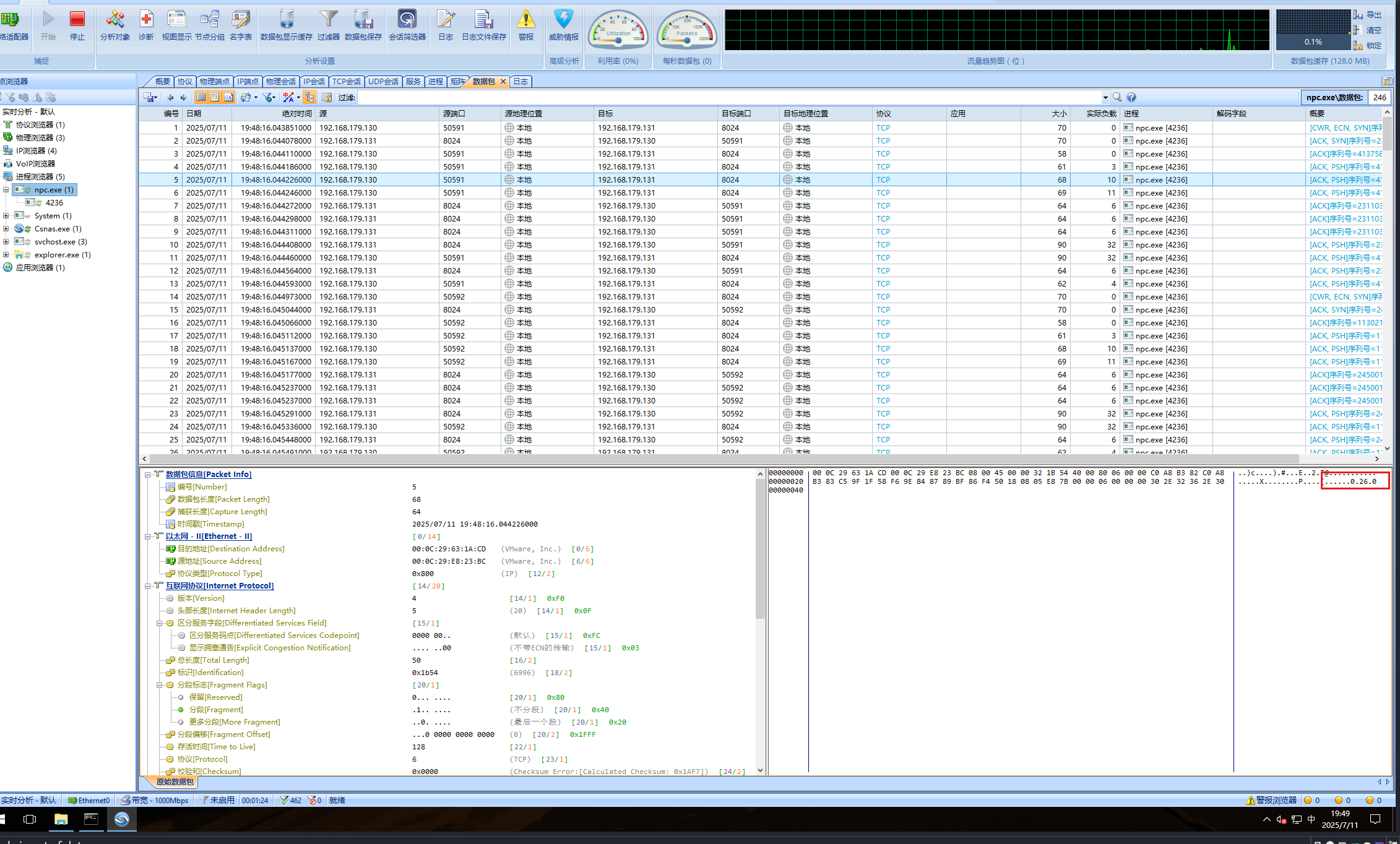

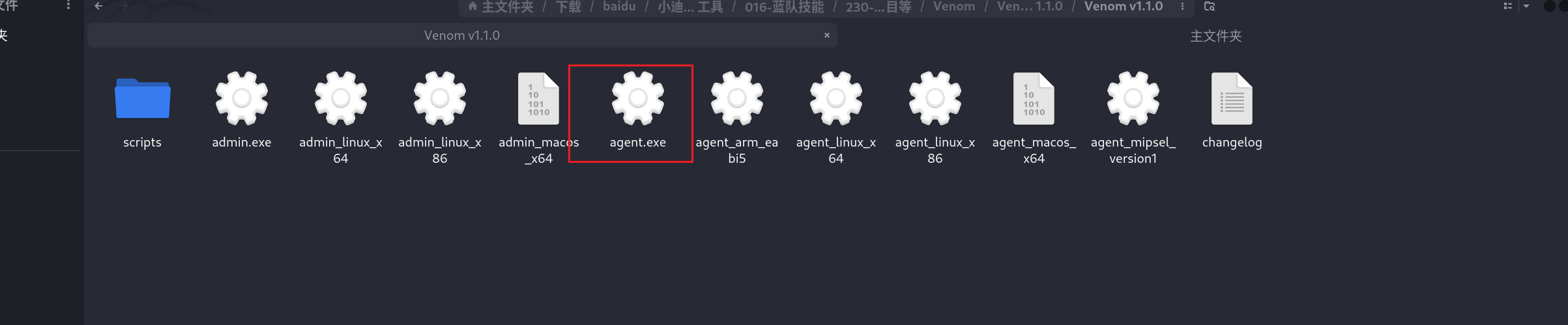

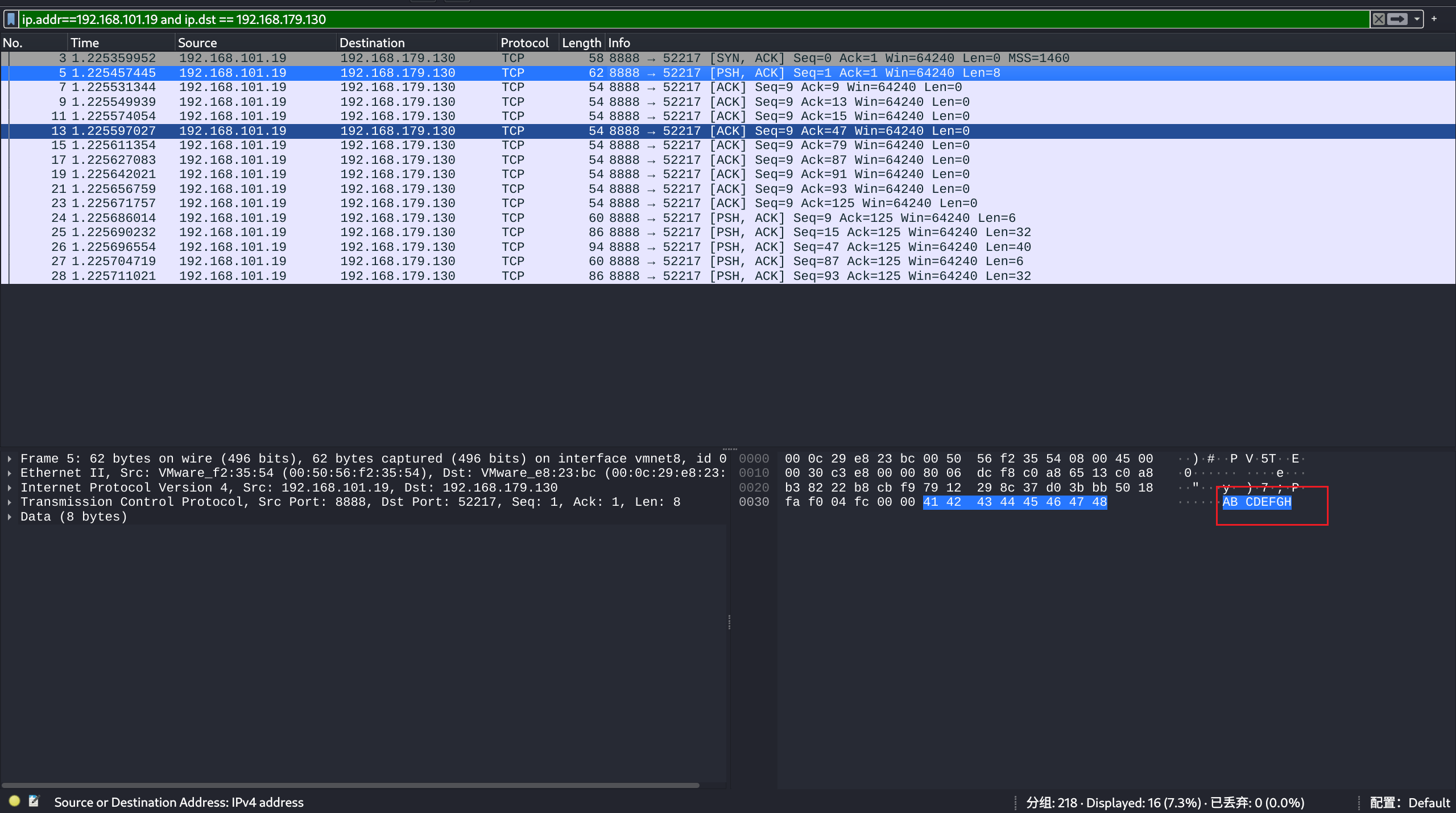

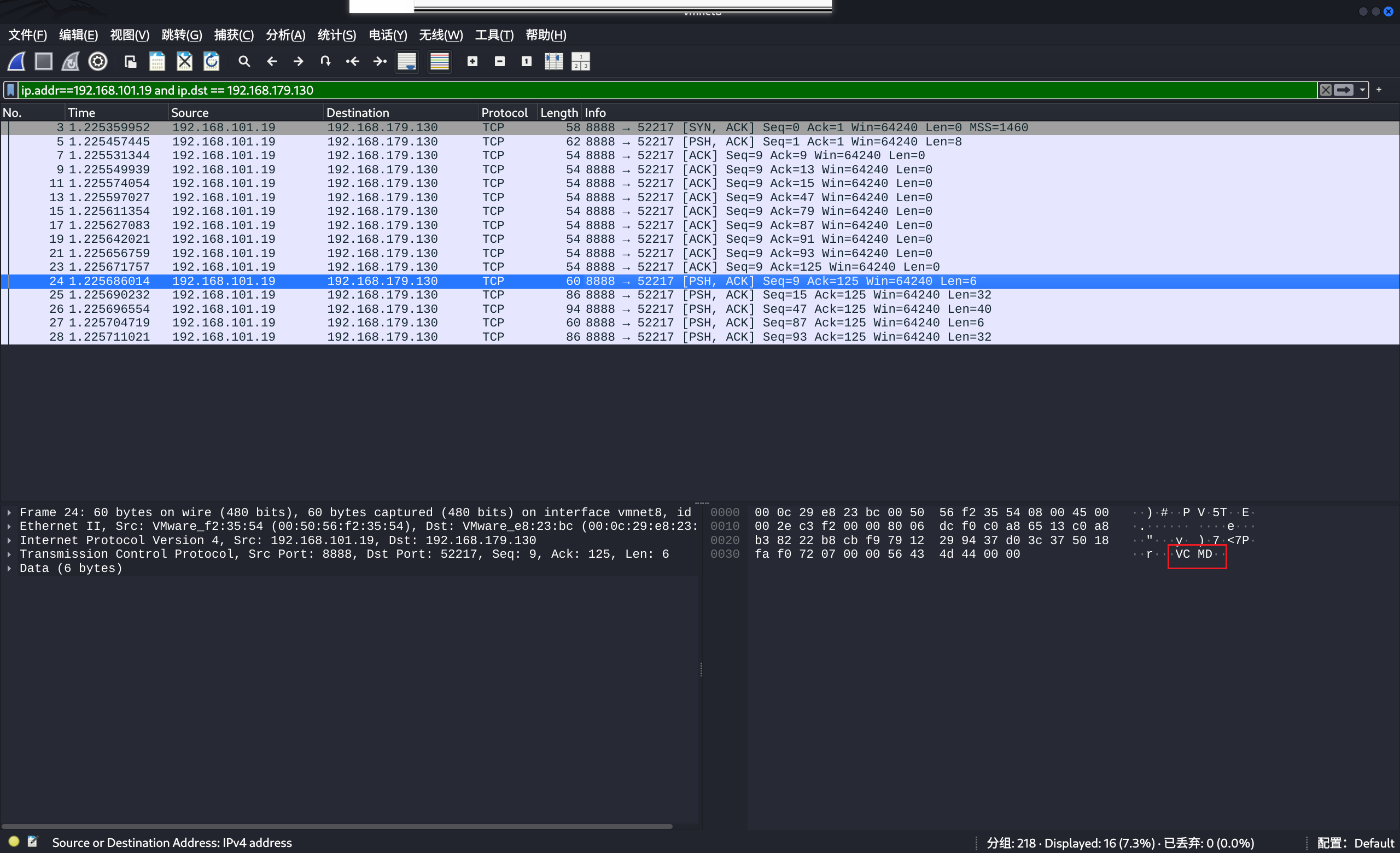

Venom

1 | 项目地址:https://github.com/Dliv3/Venom |

使用方式:

1 | ./admin_linux_x64 -lport 8888 |

这个红框里面就是客户端

1 | agent.exe -rhost 192.168.101.19 -rport 8888 #客户端连接 |

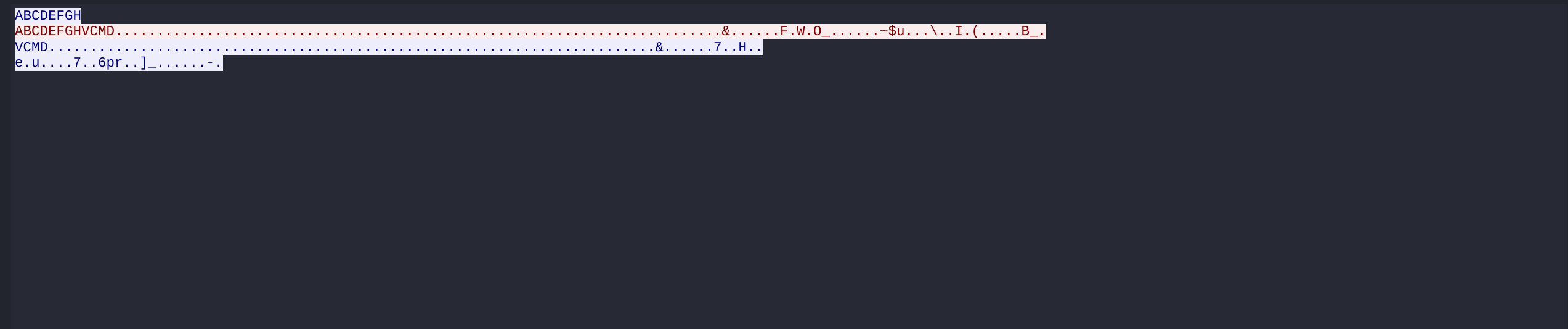

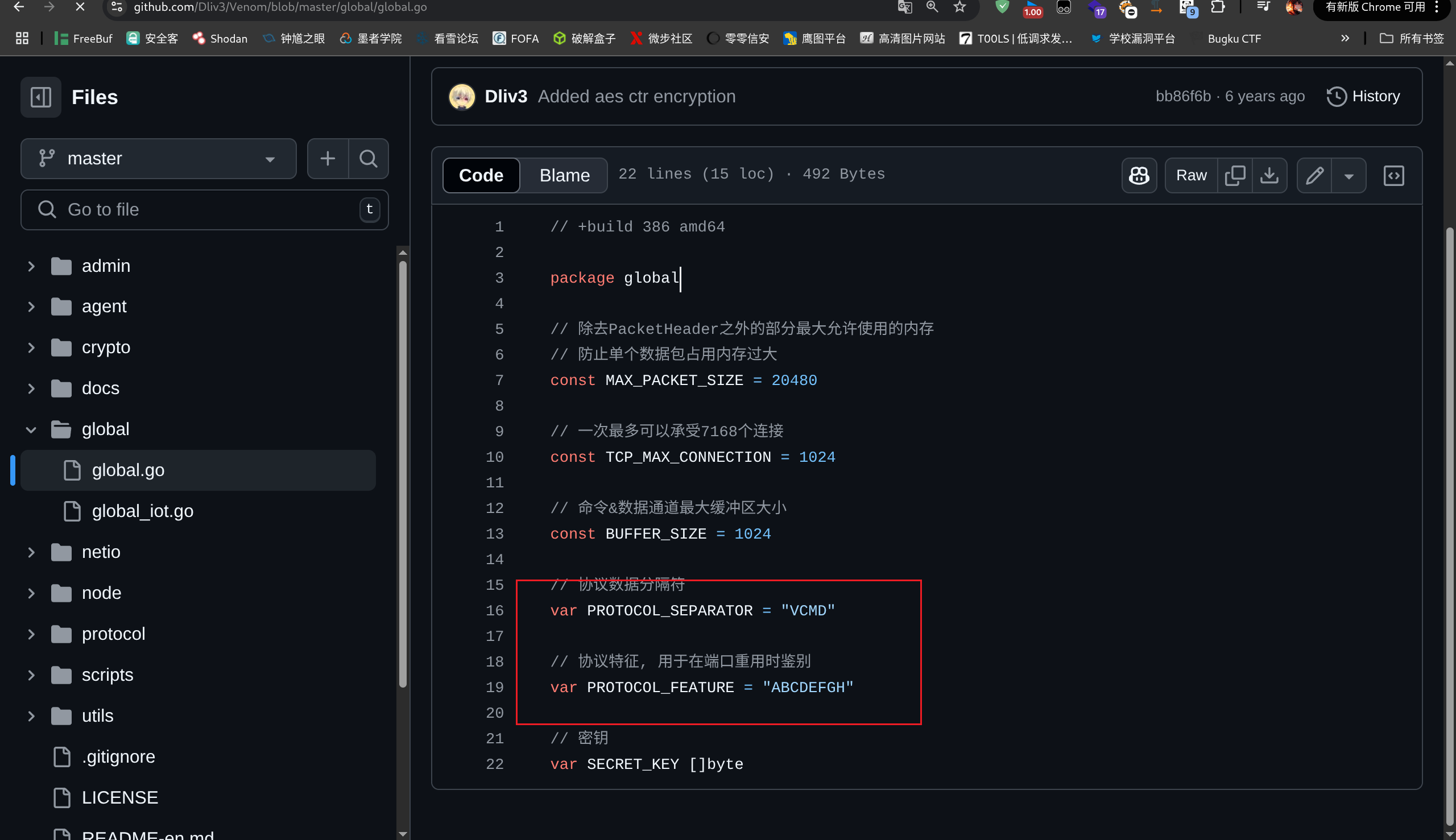

特征

1 | 数据包中带有:`ABCDEFGH`,`VCMD` |

源码:

1 | venom/global/global.go |

评论

匿名评论隐私政策

✅ 你无需删除空行,直接评论以获取最佳展示效果